Lừa đảo vẫn là một trong những chiến lược được sử dụng rộng rãi bởi các nhóm tội phạm mạng và gián điệp để có được chỗ đứng ban đầu trên các hệ thống được nhắm mục tiêu.

Mặc dù việc hack ai đó bằng các cuộc tấn công lừa đảo đã diễn ra từ một thập kỷ trước, nhưng sự phát triển của các công nghệ phát hiện mối đe dọa và nhận thức về mạng của mọi người đã làm chậm sự thành công của các cuộc tấn công lừa đảo và kỹ thuật xã hội trong những năm qua.

Vì lừa đảo là cơ hội một lần cho tin tặc trước khi nạn nhân của chúng nghi ngờ và có khả năng sẽ không rơi vào cùng một mánh khóe nữa, các nhóm hack tinh vi đã bắt đầu bỏ nhiều công sức, thời gian và nghiên cứu để thiết kế lừa đảo được chế tạo tốt các chiến dịch.

Trong một chiến dịch mới nhất được phát hiện bởi các nhà nghiên cứu an ninh mạng tại Check Point, một nhóm hack Trung Quốc, được gọi là Rancor, đã được tìm thấy tiến hành các cuộc tấn công rất nhắm mục tiêu và rộng khắp chống lại các thực thể chính phủ Đông Nam Á từ tháng 12 năm 2018 đến tháng 6 năm 2019.

Điều thú vị về chiến dịch kéo dài 7 tháng đang diễn ra này là trong giai đoạn này, nhóm Rancor đã liên tục cập nhật các chiến thuật, công cụ và quy trình (TTP) dựa trên các mục tiêu của mình nhằm đưa ra các nội dung email lừa đảo và các tài liệu thu hút xuất hiện. càng thuyết phục càng tốt.

“Các cuộc tấn công được quan sát bắt đầu bằng các email được gửi thay mặt nhân viên từ các cơ quan chính phủ, đại sứ quán hoặc các tổ chức liên quan đến chính phủ ở một quốc gia Đông Nam Á”, đọc một báo cáo được công bố bởi Checkpoint và chia sẻ riêng với The Hacker News trước khi phát hành.

“Những kẻ tấn công dường như quyết tâm đạt được một số mục tiêu nhất định, vì hàng chục email được gửi đến các nhân viên thuộc cùng bộ. Hơn nữa, nguồn gốc của email có thể bị giả mạo để khiến chúng có vẻ đáng tin cậy hơn.”

Các chiến thuật, công cụ và thủ tục liên tục phát triển

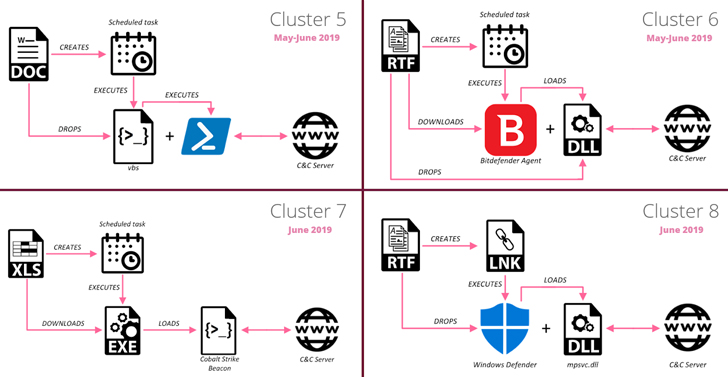

Các nhà nghiên cứu đã phát hiện ra các kết hợp TTP khác nhau dựa trên dòng thời gian, phân phối, sự kiên trì và tải trọng của họ, sau đó kết hợp chúng thành 8 biến thể chính, như được liệt kê dưới đây trong bài viết này.

Mỗi biến thể tấn công bắt đầu bằng một email lừa đảo cổ điển có chứa một tài liệu độc hại được thiết kế để chạy macro và khai thác các lỗ hổng đã biết để cài đặt một cửa hậu trên máy của nạn nhân và có quyền truy cập đầy đủ vào hệ thống.

Hầu hết các tài liệu giao hàng trong chiến dịch này có các chủ đề liên quan đến chính phủ hợp pháp, như hướng dẫn cho nhân viên chính phủ, thư chính thức, thông cáo báo chí, khảo sát, v.v., dường như được gửi từ các quan chức chính phủ khác.

Điều thú vị là, là một phần của chuỗi lây nhiễm, trong hầu hết các chiến dịch, những kẻ tấn công cũng mang các tệp thực thi hợp pháp, có chữ ký và đáng tin cậy của riêng mình cho các tệp DLL (thư viện liên kết động) tải phụ để tránh bị phát hiện, đặc biệt là từ các sản phẩm giám sát hành vi.

Như trong hình minh họa ở trên, các tệp thực thi hợp pháp bị lạm dụng thuộc về các sản phẩm chống vi-rút bao gồm một thành phần của phần mềm chống vi-rút Avast, tác nhân BitDefender và trình bảo vệ Windows.

Mặc dù các chuỗi tấn công liên quan đến các hoạt động không cần thiết như sử dụng macro VBA, mã PowerShell và các công cụ tích hợp Windows hợp pháp, chiến dịch này không được thiết kế để đạt được cách tiếp cận không cần thiết như các nhà nghiên cứu nói với The Hacker News rằng các phần khác của chiến dịch phơi bày các hoạt động độc hại đến hệ thống tập tin.

“Cho đến nay, chúng tôi chưa thấy một cuộc tấn công dai dẳng nào vào chính phủ; các cuộc tấn công tương tự đã được nhắm mục tiêu trong 7 tháng. Chúng tôi tin rằng Chính phủ Hoa Kỳ nên lưu ý”, các nhà nghiên cứu cảnh báo khi cuộc bầu cử Mỹ sắp diễn ra.

“Để tấn công Chính phủ Hoa Kỳ, những tin tặc Trung Quốc này sẽ không cần phải thay đổi nhiều, ngoại trừ làm cho các tài liệu dụ dỗ của chúng bằng tiếng Anh, và bao gồm các chủ đề sẽ kích thích sự quan tâm của nạn nhân để nạn nhân mở tệp.”

Nhóm hack Rancor trước đây đã được phát hiện tấn công Campuchia và Singapore và tiếp tục hoạt động chống lại các thực thể trong khu vực Đông Nam Á, và lần này nhóm đã nỗ lực 7 tháng để nhắm vào khu vực chính phủ Đông Nam Á.

Các nhà nghiên cứu kết luận: “Chúng tôi hy vọng nhóm sẽ tiếp tục phát triển, liên tục thay đổi TTP của họ theo cách tương tự như chúng tôi đã quan sát trong suốt chiến dịch, cũng như thúc đẩy nỗ lực của họ để bỏ qua các sản phẩm bảo mật và tránh sự quy kết”.