Một công ty bảo mật WordPress có tên ” Plugin Vulnerabilities” gần đây đã lừa đảo để phản đối người điều hành diễn đàn hỗ trợ chính thức của WordPress một lần nữa bỏ chi tiết à khai thác khái niệm cho lỗ hổng quan trọng trong plugin WordPress được sử dụng rộng rãi .

Để rõ ràng, lỗ hổng này chưa không nằm trong lõi WordPress hoặc plugin WooCommerce.

Thay vào đó, lỗ hổng tồn tại trong một plugin , được gọi là WooCommerce Checkout Manager , mở rộng chức năng của WooCommerce bằng cách cho phép các trang web Thương mại điện tử tùy chỉnh các biểu mẫu trên trang thanh toán của họ và hiện đang được hơn 60.000 trang web sử dụng.

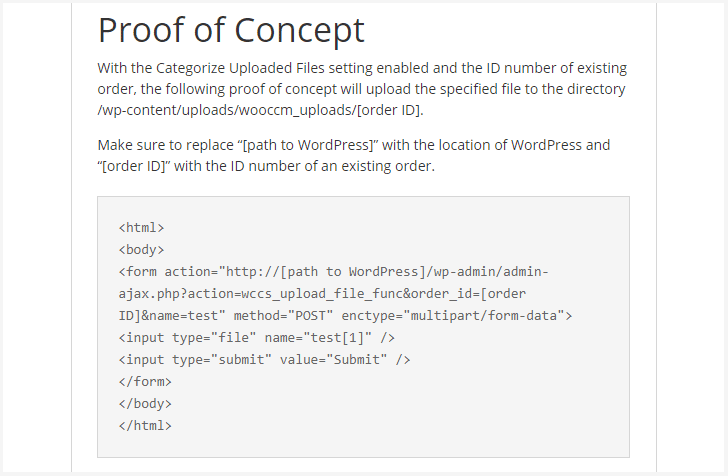

Lỗ hổng trong câu hỏi là vấn đề “tải lên tệp tùy ý” có thể bị khai thác bởi những kẻ tấn công từ xa, không được xác thực nếu các trang web dễ bị tấn công có tùy chọn “Phân loại tệp đã tải lên” được bật trong cài đặt plugin WooCommerce Checkout Manager.

“Từ khía cạnh kỹ thuật hơn, lỗ hổng xảy ra bên trong tệp ‘gồm / admin.php’ ở dòng 2084 mà ứng dụng đang di chuyển các tệp đã cho vào một thư mục bằng cách sử dụng ‘move_uploaded_file’ mà không kiểm tra trước các tệp được phép,” một đoạn trích trong bài đăng trên blog được công bố hôm thứ Năm bởi nền tảng bảo mật ứng dụng web WebARX, người đã cảnh báo người dùng của họ sau khi Plugin Vulnerabilities tìm ra lỗ hổng công khai.

Nếu bị khai thác, lỗ hổng có thể cho phép kẻ tấn công thực thi mã tập lệnh phía máy chủ tùy ý trong bối cảnh quy trình máy chủ web và thỏa hiệp ứng dụng để truy cập hoặc sửa đổi dữ liệu hoặc có quyền truy cập quản trị.

Nếu trang web WordPress của bạn đang sử dụng plugin này, bạn nên tắt tùy chọn “Phân loại tệp đã tải lên” trong cài đặt hoặc tắt hoàn toàn plugin cho đến khi có phiên bản vá mới.

Đây không phải là lần đầu tiên khi công ty có tên Plugin Vulnerabilities tiết lộ một cách không phù hợp một lỗ hổng chưa từng có trong công chúng.

Công ty đã liên tục tiết lộ các lỗ hổng trong các plugin WordPress khác nhau kể từ sau khi họ gặp sự cố với người kiểm duyệt diễn đàn WordPress.

Vì ít nhất hai năm qua, nhóm đằng sau Plugin Vulnerabilities đã cố tình tiết lộ chi tiết về các lỗ hổng mới được phát hiện trực tiếp trên diễn đàn Hỗ trợ WordPress, thay vì báo cáo trực tiếp cho các tác giả plugin tương ứng, vi phạm quy tắc của diễn đàn.

Để đối phó với hành vi không phù hợp này, cuối cùng, người kiểm duyệt WordPress.org đã liệt kê danh sách lỗ hổng Plugin từ diễn đàn chính thức của họ sau nhiều cảnh báo và cấm tất cả tài khoản của họ.

Tuy nhiên, điều này không ngăn được Plugin Vulnerabilities, họ từ đó bắt đầu tiết lộ chi tiết về các lỗ hổng plugin WordPress mới, chưa được vá trên trang web của riêng họ, khiến toàn bộ hệ sinh thái, trang web và người dùng của họ gặp rủi ro.