TLS Pinning là gì?

Pinning chứng chỉ TLS (Transport Layer Security) là một quá trình giúp tăng tính bảo mật của một trang web hoặc một số loại dịch vụ được cung cấp thông qua một trang web. Về cơ bản, đó là một cách để xác thực rằng chứng chỉ máy chủ được liên kết với trang web hoặc ứng dụng được cấp bởi một cơ quan có thể tin cậy được.

Nghĩ theo cách này. Với pinning, bạn có thêm một lớp bảo mật trong quá trình handshake diễn ra khi bạn bắt đầu kết nối đến một trang web hoặc đến một ứng dụng được duy trì trên máy chủ.

Trước khi handshake hoàn thành, pinning sẽ kiểm tra để đảm bảo chứng chỉ hợp lệ, được cấp bởi cơ quan có thẩm quyền và có thể được tin cậy. Nếu một cái gì đó không đúng, kết nối có thể bị từ chối. Ít nhất, bạn nhận được một cảnh báo để bạn có thể tự quyết định xem có nên tiếp tục hay không.

Giữ chứng chỉ TLS hoạt động. Các mối đe dọa tiềm ẩn liên quan đến các chứng chỉ đã hết hạn có thể tạo ra khá nhiều vấn đề đau đầu cho bất kỳ loại chính phủ, công chúng hoặc tư nhân nào.

Làm thế nào điều này hoạt động với ứng dụng di động?

Mọi người có xu hướng tin tưởng các ứng dụng mà họ nhận được từ bất kỳ cửa hàng nào được liên kết với hệ điều hành được sử dụng trên điện thoại thông minh của họ. Phần lớn thời gian, những ứng dụng đó là hoàn toàn an toàn. Tuy nhiên, đã có những sự kiện trong đó các ứng dụng bị nhiễm bệnh. Khi điều đó xảy ra, hệ thống phòng thủ an ninh điển hình của cửa hàng có thể hoặc không thể xác định mối đe dọa.

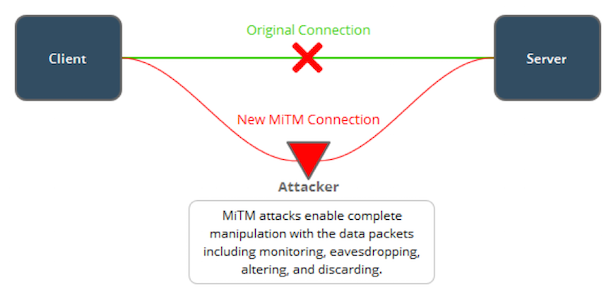

Điều này dẫn đến kết quả mà chúng ta gọi là man in the middle gian (MITM). Ứng dụng bị xâm nhập giúp dữ liệu được truyền giữa điểm gốc và đích đến bị chặn và sao chép, sau đó có thể được sử dụng theo bất kỳ cách nào mà tin tặc mong muốn. Xem xét các khả năng tiêu cực nếu bạn đang sử dụng một ứng dụng để kiểm tra số dư trong tài khoản ngân hàng của bạn.

Ứng dụng cũng có sẵn bên ngoài cửa hàng thiết bị. Các ứng dụng của bên thứ ba có thể đi kèm với một số loại bảo mật hoặc chúng có thể không. Nó phụ thuộc vào người đã thiết kế ứng dụng và loại biện pháp bảo mật mà họ đưa vào mã.

Những gì bạn sẽ thấy là một số nhà phát triển sử dụng pinning TLS như một cách để tăng cường bảo mật. Điều này rất quan trọng vì các điều khoản an toàn điển hình liên quan đến việc tải xuống ứng dụng từ cửa hàng thiết bị được phê duyệt không tồn tại.

Khó khăn hơn cho tin tặc khi tấn công ứng dụng của bạn

Một nhược điểm của việc pinning TLS là nó tạo thêm một lớp mà tin tặc phải vượt qua để thỏa hiệp ứng dụng của bạn. Họ sẽ gặp khó khăn hơn trong việc tìm kiếm các lỗ hổng để khai thác và sử dụng chúng như một cửa hậu vào chức năng ứng dụng.

Vì họ phải nỗ lực nhiều hơn và các nguồn lực để vượt qua các mã hóa, và vẫn giữ cho vi phạm không bị phát hiện, họ có thể quyết định lợi nhuận không đáng là thời gian hay tiền bạc.

Pinning TLS và tính toàn vẹn VPN

Công nghệ mạng riêng ảo (VPN) được công chúng sử dụng đã tăng lên nhanh chóng trong những năm gần đây như là một phương tiện để bảo vệ dữ liệu cá nhân trước sự tấn công của tin tặc đang gia tăng.

Nó hoạt động bằng cách tạo một đường hầm mật mã hóa riêng tư giữa một thiết bị của người dùng và internet, điều đó khiến cho một diễn viên xấu có thể nghe lén dữ liệu trong quá trình trong phiên của bạn.

Bây giờ coi là một phần của thực hành tốt nhất an ninh mạng, các tổ chức khác nhau như Quản trị doanh nghiệp nhỏ , các Viện SANS , và Các OWASP Foundation đều góp thêm tiếng nói để gọi cho các cá nhân và các doanh nghiệp thuộc mọi quy mô sử dụng một VPN bất cứ lúc nào họ truy cập internet.

Thật trùng hợp, một nghiên cứu gần đây được thực hiện bởi chuyên gia bảo mật Bruce Schneier đã tìm thấy các lỗ hổng bảo mật tiềm ẩn trong việc pinning TLS , một nghiên cứu ảnh hưởng đến các ứng dụng di động cho TunnelBear – một dịch vụ VPN phổ biến – và một số ngân hàng. Đợi một lát bây giờ – nếu TunnelBear – nhà cung cấp VPN hàng đầu – và một số ngân hàng lớn nhất thế giới dễ bị tấn công MITM do việc pinning TLS, các ứng dụng di động khác có an toàn đến mức nào? Nếu các ứng dụng di động nhạy cảm về bảo mật như VPN có thể tiết lộ thông tin cá nhân thông qua trung gian MITM, chúng ta có nên lo lắng không?

Chà, một câu trả lời là ‘có,’ và câu trả lời khác là ‘không’ và cả hai đều hợp lệ. Một mặt, nhà cung cấp VPN thực sự có thể khiến dữ liệu người dùng dễ bị rò rỉ ra. Cách điều này sẽ xảy ra nếu nó kiểm tra lưu lượng SSL, tương tự như những gì nhóm CNTT trong các công ty làm với nhân viên của họ. Điều này chắc chắn có thể xảy ra mà bạn không biết.

Nếu bạn cài đặt VPN, phần mềm có thể được yêu cầu âm thầm tin tưởng một máy tính từ nhà cung cấp VPN cho mục đích chặn SSL. Điều này có nghĩa là – không biết đến người dùng – rằng nhà cung cấp VPN có thể xem và thậm chí sửa đổi lưu lượng được mã hóa từ các hoạt động internet của bạn. Điều này có thể xảy ra mà bạn không biết vì cài đặt phần mềm VPN cung cấp cho nhà cung cấp VPN tùy chọn thay đổi các bộ phận trong hệ thống của bạn – như trình duyệt – để ẩn mọi kiểm tra khỏi bạn.

Tuy nhiên, điều này không nhất thiết phải gây ra cho báo động. Kiểu ghi nhật ký này không bị hạn chế đối với phần mềm VPN; bất kỳ ứng dụng di động nào bạn cài đặt đều có thể giữ nhật ký hoạt động của người dùng. Khi bạn cho phép phần mềm thay đổi bất cứ điều gì trên máy tính của bạn, đây là thực tế.

Đây là một ví dụ hoàn hảo về lý do tại sao bạn không nên tải xuống phần mềm willy-nilly. Đây là lý do tại sao một số phần mềm nhất định có thể xây dựng danh tiếng là an toàn và đáng tin cậy. Đối với tín dụng của mình, TunnelBear có lịch sử xử lý nhanh các lỗ hổng ứng dụng ngay khi chúng được phát hiện . Chọn một VPN được đánh giá tốt, được sử dụng rộng rãi và có uy tín là sự khác biệt giữa việc tự mở ra lỗ hổng cụ thể này và bảo vệ bạn khỏi nó. Thử nghiệm và đánh giá dịch vụ VPN của bên thứ ba , giống như nghiên cứu được thực hiện bởi Schneier et. al, là điều cần thiết để vá các lỗ hổng trong ứng dụng di động, cho dù chúng có nguồn gốc từ ghim TLS hay không.

Vì vậy, có, lỗ hổng MITM có thể có trong VPN và các ứng dụng di động nhạy cảm bảo mật khác. Tuy nhiên, tỷ lệ bị tấn công sễ thấp. Khi được triển khai đúng cách, VPN được sử dụng cùng với pinning TLS có khả năng tạo ra sức mạnh tổng hợp bảo vệ mạnh mẽ xung quanh dữ liệu của bạn và đảm bảo quyền riêng tư trực tuyến vững chắc.

Âm thanh tốt cho đến nay: Nhược điểm là gì?

Điện thoại thông minh và máy tính bảng đều sử dụng các ứng dụng được thiết kế để cung cấp các kết nối được mã hóa. Khi bạn mở ứng dụng, nó sẽ cố gắng thiết lập liên kết với máy chủ. Máy chủ đáp ứng nỗ lực bằng cách cung cấp chứng chỉ kỹ thuật số . Giả sử chứng chỉ được công nhận, kết nối hoàn tất và dữ liệu có thể được chia sẻ qua lại giữa điểm gốc (thiết bị của bạn) và điểm kết thúc (máy chủ.)

Đây là điều cần nhớ: mỗi kết nối này thông qua ứng dụng yêu cầu một thứ mà bạn có thể gọi là một chuỗi tin cậy. Chuỗi đó bao gồm thiết bị của bạn và ứng dụng, máy chủ, danh sách Cơ quan cấp chứng chỉ được công nhận và Cơ quan cấp chứng chỉ được liên kết với kết nối cụ thể này. Nếu có bất kỳ trục trặc nào trong chuỗi đó, sẽ có vấn đề kết nối.

Trong vài năm qua, các cuộc tấn công được tiến hành chống lại Cơ quan Chứng nhận đã được thực hiện dưới nhiều hình thức. Một người đã xâm nhập và tạo chứng chỉ giả trong tên của các tổ chức nổi tiếng. Ví dụ: những vi phạm này đã tạo ra các chứng chỉ giả cho Google, Facebook, Twitter và thậm chí cả các ứng dụng email.

Khi tin tặc đã liên tục vi phạm một Cơ quan và tạo ra một số lượng lớn các chứng chỉ giả, việc tin tưởng vào các chứng chỉ hợp pháp liên quan đến Cơ quan đó có thể không xảy ra. Nói cách khác, ứng dụng của bạn có thể không tin tưởng vào chứng chỉ kỹ thuật số thực và bạn không thể sử dụng nó để kết nối với máy chủ đó.

Và nếu trước đó không đủ lý do để suy nghĩ kỹ trước khi tham gia pinning TLS trên thiết bị di động, bạn nên nhận ra rằng quy trình có thể trở nên phức tạp đến mức không thể nắm bắt được nhiều chủ sở hữu trang web.

Nếu bạn cảm thấy thôi thúc muốn khám phá những điều phức tạp về cách vô tình hiểu sai và làm hỏng việc trong khi pinning, thì chính Vincent Store, Vincent Lynch, đã viết một bài viết xuất sắc về chủ đề này

Và cuối cùng, hãy cập nhật các phiên bản TLS của bạn

Cũng giống như các trình duyệt web và các công cụ kết nối Internet khác, các phiên bản mới của TLS được phát hành theo thời gian. Các phiên bản cũ hơn được hỗ trợ trong một thời gian, nhưng sự hỗ trợ đó cuối cùng đã kết thúc . Nếu bạn là một chuyên gia về mạng hoặc một người nào đó tạo ra các ứng dụng, bạn phải trả tiền để biết những gì hiện vẫn được hỗ trợ và trong bao lâu.