Một cuộc tấn công từ chối dịch vụ phân tán (DDoS) giống như một sự tắc nghẽn giao thông trên một trang web.

Một cuộc tấn công DDoS là gì và nó có ý nghĩa gì đối với trang web của bạn?

Tấn công DDoS là gì?

Một cuộc tấn công DDoS giống như một sự tắc nghẽn giao thông trên một trang web (nhưng nó được cố ý gây ra bởi một tin tặc).

Đây là một định nghĩa đơn giản cho ý nghĩa của DDoS:

Một cuộc tấn công DDoS (từ chối dịch vụ phân tán) là khi tin tặc làm cho một trang web hoặc dịch vụ khác không thể truy cập bằng cách làm ngập nó với các yêu cầu từ nhiều thiết bị khác nhau.

Nếu bạn cũng đã nghe thấy thuật ngữ Tấn công DoS, thì đừng để điều đó làm bạn bối rối. Một cuộc tấn công DDoS chỉ là một loại tấn công DoS (từ chối dịch vụ) cụ thể – một cuộc tấn công sử dụng nhiều máy tính / thiết bị để tấn công.

DDoS Attack hoạt động như thế nào?

Một cuộc tấn công DDoS làm ngập một trang web với nhiều yêu cầu (tức là khách truy cập) hơn máy chủ web hoặc các hệ thống liên quan khác có thể xử lý.

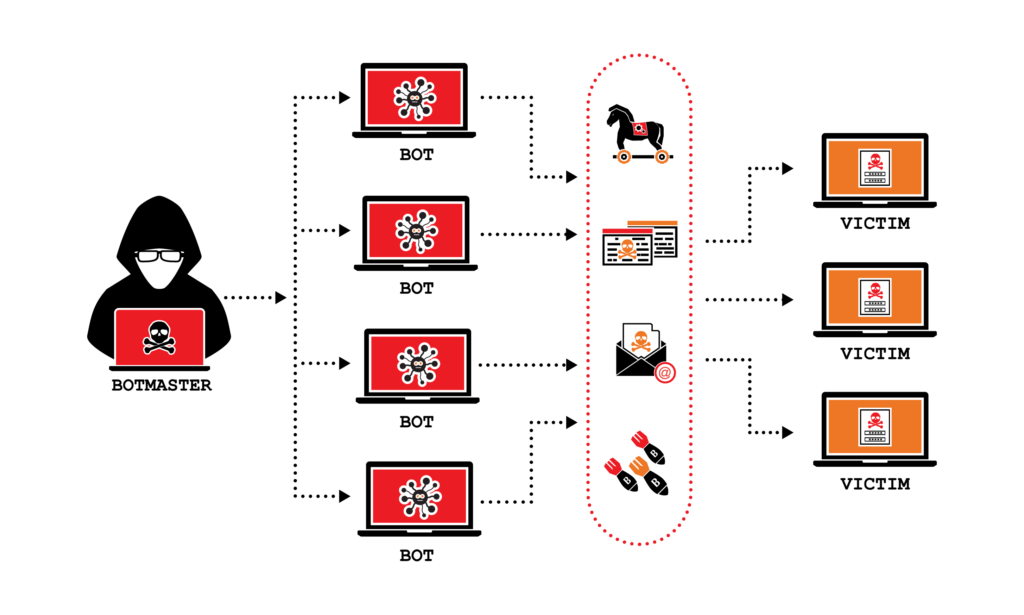

Nhiều tin tặc sử dụng botnet (còn gọi là máy tính zombie) để thực hiện các cuộc tấn công DDoS. Botnet là cách để một người (hacker) kiểm soát hàng ngàn thiết bị cùng một lúc.

Đây là cách botnet hoạt động để thực hiện một cuộc tấn công DDoS:

Bước 1: Xây dựng Botnet

Để tạo botnet, tin tặc cần một cách để kiểm soát hàng ngàn thiết bị – đó có thể là máy tính, điện thoại di động hoặc thiết bị IoT như webcam hoặc tủ lạnh thông minh.

Có khá nhiều cách mà hacker có thể tìm và kiểm soát các thiết bị này. Ví dụ, họ có thể viết một loại virus có khả năng lây lan và dần dần tấn công ngày càng nhiều máy tính. Hoặc, họ có thể tìm thấy một thiết bị IoT cụ thể có lỗ hổng đã biết (ví dụ: bảo mật đăng nhập mặc định kém) và xây dựng một bot để quét internet và hack càng nhiều thiết bị đó càng tốt.

Bước 2: Kiểm soát Botnet

Khi hacker chiếm quyền kiểm soát từng thiết bị, họ sẽ làm một cái gì đó để nó tuân theo mọi hướng dẫn mà hacker gửi đến thiết bị. (Ví dụ: cài đặt một chương trình nhỏ trên đó.)

Có một số cách tiếp cận khác nhau mà tin tặc có thể sử dụng (mô hình máy khách-máy chủ, mô hình P2P dựa trên chứng chỉ kỹ thuật số, v.v.), nhưng kết quả cuối cùng là như nhau – tin tặc có thể ra lệnh và tất cả các thiết bị trong botnet sẽ làm bất cứ điều gì tin tặc hướng dẫn họ làm.

Bước 3: Thực hiện cuộc tấn công

Khi tin tặc có hàng ngàn thiết bị sẵn sàng và gọi, hắn có thể thực hiện cuộc tấn công DDoS. Có một vài loại tấn công DDoS khác nhau (nhiều hơn về sau), nhưng ý tưởng cơ bản là như nhau: làm ngập một máy chủ web có nhiều yêu cầu hơn mức có thể xử lý.

Kẻ tấn công thường sẽ nghiên cứu trang web mục tiêu một cách cẩn thận để xác định điểm yếu cần khai thác, sau đó đưa ra yêu cầu sẽ nhắm vào lỗ hổng đó. Cuối cùng, kẻ tấn công sẽ hướng dẫn các máy tính zombie của họ thực hiện yêu cầu đó (lặp đi lặp lại).

Đây là một ví dụ: giả sử botnet của Bob có 100.000 thiết bị trong đó. Anh ta ra lệnh cho botnet để gửi yêu cầu HTTP đến example.com mỗi giây một lần. Đó là 60 lượt truy cập mỗi phút với 100.000 thiết bị. Điều đó cho biết thêm tới 360 triệu lượt truy cập mỗi giờ, tương đương 8,6 tỷ lượt truy cập mỗi ngày. Đó là nhiều hơn so với hầu hết các máy chủ web được thiết kế để xử lý. Nếu cuộc tấn công được lên kế hoạch tốt, máy chủ web sẽ bị quá tải và bất kỳ người thực sự nào cố gắng truy cập trang web sẽ nhận được thông báo lỗi. Tấn công DDoS thành công!

DDoS theo cách lười biếng: Thuê một Botnet!

Nếu như cps rất nhiều công việc để xây dựng một mạng botnet và thực hiện một cuộc tấn công DDoS, bạn đã đúng. Nhưng (thật không may) có một cách dễ dàng hơn – những kẻ tấn công lười biếng chỉ có thể truy cập trang web tối và thuê một mạng botnet chỉ với $ 10 mỗi giờ ! Cybercrime là một ngành công nghiệp đang bùng nổ và các dịch vụ như cho thuê botnet DDoS và lừa đảo như một giải pháp dịch vụ chỉ là một vài trong số các tùy chọn có sẵn để mua.

Các loại tấn công DDoS

Định nghĩa đơn giản hóa của chúng tôi về những gì DDoS bị bỏ sót một chi tiết: có nhiều loại tấn công DDoS khác nhau mà kẻ tấn công có thể sử dụng tùy thuộc vào tài nguyên máy chủ cụ thể mà chúng đang cố gắng tấn công.

Như đã đề cập trước đây, các cuộc tấn công DDoS được thiết kế để gây nhiễu trang web, thường là do quá tải một khía cạnh cụ thể của trang web. Ví dụ: một cuộc tấn công có thể nhắm mục tiêu sau đây để quá tải chúng:

- Tài nguyên máy chủ web như CPU hoặc RAM

- Máy chủ cơ sở dữ liệu

- Băng thông mạng

- Máy chủ DNS

- Vân vân.

Như Gregory Kelley, giám đốc công nghệ tại Vestige Digital Investigations , giải thích:

Các cuộc tấn công DDoS có thể được phân loại thành dựa trên khối lượng hoặc dựa trên ứng dụng. Các cuộc tấn công dựa trên khối lượng sẽ cố gắng làm ngập một trang web, máy chủ hoặc kết nối internet với lưu lượng truy cập nhiều hơn mức có thể xử lý. Các cuộc tấn công dựa trên ứng dụng thường tìm cách khai thác lỗ hổng hoặc khiếm khuyết trong giao thức để liên kết một dịch vụ cụ thể, chẳng hạn như một trang web.

Động lực của cuộc tấn công: Tại sao tin tặc lại DDoS?

Đôi khi, các cuộc tấn công DDoS có một mục tiêu trực tiếp trong tâm trí (chẳng hạn như tiền). Trong các trường hợp khác, mọi người chỉ muốn gây rắc rối và cảm thấy mạnh mẽ. Gregory Kelley giải thích rằng những lý do hàng đầu mà anh ta thấy là:

- Lợi ích tài chính. Tin tặc có thể đang tìm cách giữ một công ty để đòi tiền chuộc – yêu cầu họ trả tiền để ngăn chặn cuộc tấn công.

- Tiêu khiển. Một lý do khác là để đánh lạc hướng phòng thủ không gian mạng của một công ty để tin tặc có thể cố gắng xâm nhập vào công ty theo cách khác.

- Sự kích hoạt. Tin tặc có thể làm điều đó để phản đối các hành động của một công ty hoặc chính phủ (như trường hợp của James Robinson ).

Các cuộc tấn công DDoS là bất hợp pháp?

Câu trả lời ngắn gọn: có.

Câu trả lời dài hơn một chút: Các luật cụ thể xung quanh DDoS khác nhau tùy thuộc vào vị trí của bạn. Một số quốc gia có luật lỏng lẻo (hoặc không đủ thực thi), vì vậy những kẻ tấn công DDoS có thể hoạt động bên ngoài các quốc gia đó.

Tại Hoa Kỳ, các cuộc tấn công DDoS là bất hợp pháp theo Đạo luật Lạm dụng và Lạm dụng Máy tính Liên bang. Hình phạt cũng có thể là đáng kể – lên tới 10 năm tù và lên tới 500.000 đô la tiền phạt. Trên thực tế, một người đàn ông từ Connecticut gần đây đã nhận án tù 10 năm vì các cuộc tấn công DDoS chống lại các bệnh viện .

Xác định và truy tố những kẻ tấn công thường rất phức tạp, vì các cuộc tấn công thường kéo dài trên nhiều quốc gia. Như Maria Sirbu từ Voxility giải thích:

Các cuộc tấn công DDoS thường liên quan đến các công cụ từ một số quốc gia: IP mục tiêu được đặt tại một quốc gia, kẻ tấn công được đặt ở một quốc gia khác, các máy chủ chỉ huy và kiểm soát ở một quốc gia khác và các bot được sử dụng trong các cuộc tấn công DDoS đến từ nhiều nơi. Vì lý do này, việc điều tra các cuộc tấn công, chặn botnet và phát hiện ra những kẻ tấn công đã trở thành công việc nghiêm túc.

Giảm thiểu DDoS: Bạn có thể làm gì nếu bị tấn công

Khi các cuộc tấn công DDoS đang trở nên lớn hơn và phổ biến hơn , các công cụ chúng ta phải chống lại cũng đã trở nên tốt hơn. Bây giờ ngay cả các doanh nghiệp nhỏ nhất cũng có thể có được các giải pháp phòng ngừa DDoS tốt. (Mặc dù hầu hết các cuộc tấn công DDoS vẫn nhắm vào các công ty lớn hơn.)

Dưới đây là một vài chiến thuật mà bất kỳ chủ sở hữu trang web nào cũng có thể thực hiện để bảo vệ trang web của mình:

- Liên hệ với máy chủ web của bạn để tìm hiểu những chính sách và biện pháp bảo vệ của họ chống lại DDoS.

- Liên hệ với nhà cung cấp DNS của bạn để xem họ có bảo vệ chống lại các cuộc tấn công lũ DNS hay không.

- Sử dụng mạng phân phối nội dung (CDN) với tường lửa ứng dụng web (WAF) và bảo vệ DDoS được tích hợp. Về cơ bản, CDN nằm giữa kẻ tấn công và máy chủ web của bạn, do đó, nó có thể làm loãng và / hoặc chặn cuộc tấn công trước khi nó đến web của bạn người phục vụ.

Như mọi khi, để lại bất kỳ câu hỏi hoặc suy nghĩ trong các ý kiến!