Tất cả mọi thứ bạn cần biết về SSL Inspection, đôi khi được gọi là HTTPS Interception

SSL Inspection hoặc TLS / HTTPS Interception là một khái niệm hấp dẫn nhận được nhiều sự tranh biện. Một số vấn đề cho SSL Inspection là một ý tưởng vô lý, trong khi một số lại đặt niềm tin vào nó.

Vì vậy hãy xem SSL Inspection là gì và xem nó hoạt động như thế nào.

SSL Inspection là gì?

SSL / TLS Inspection hoặc HTTPS Interception là quá trình chặn liên lạc internet được mã hóa SSL / TLS giữa máy khách và máy chủ. Sự can thiệp có thể được thực hiện giữa người gửi và người nhận và ngược lại (người gửi đến người gửi) — đó là kỹ thuật tương tự được sử dụng trong các cuộc tấn công trung gian (MiTM) mà không có sự đồng ý của cả hai thực thể.

Có vẻ như SSL Inspection làm suy yếu mục đích mà HTTPS / SSL đã được tạo ra. Tuy nhiên, nó không đơn giản như vậy.

Có vẻ như SSL Inspection làm suy yếu mục đích mà HTTPS / SSL đã được tạo ra. Tuy nhiên, nó không đơn giản như vậy.

Chúng ta đều biết rằng mã hóa SSL / TLS giúp chúng tôi bảo vệ thông tin nhạy cảm của chúng tôi (chẳng hạn như mật khẩu và chi tiết thẻ tín dụng). Mỗi bit dữ liệu được biến thành một định dạng không thể giải mã và do đó nó bảo vệ chúng ta khỏi nghe lén và dữ liệu giả mạo.

Tuy nhiên, nó không phải là hoàn hảo.

Cùng với thông tin hợp pháp của bạn, nội dung độc hại cũng có thể bị ẩn trong lưu lượng truy cập được mã hóa. Và bởi vì nó được mã hóa, nó không được chú ý bởi các cơ chế bảo mật thông thường có nghĩa là nó có thể vượt qua công cụ bảo mật và tấn công website. Các cuộc tấn công phần mềm độc hại dựa trên SSL đã trở thành một điều phổ biến trong những ngày này với HTTPS đang được sử dụng trong khoảng 37% phần mềm độc hại.

SSL Inspection là * nhằm kiểm tra * và lọc ra các nội dung nguy hiểm tiềm tàng như phần mềm độc hại. Loại kiểm tra hoặc đánh chặn này được gọi là Full SSL Inspection hoặc Deep SSL Inspection. Nó cho phép bạn thực hiện quét vi-rút, lọc web, lọc email, vv… Việc chặn và kiểm tra được thực hiện bởi một thiết bị chặn đứng ở giữa, thường được gọi là ‘middlebox’.

SSL Inspection hoạt động như thế nào?

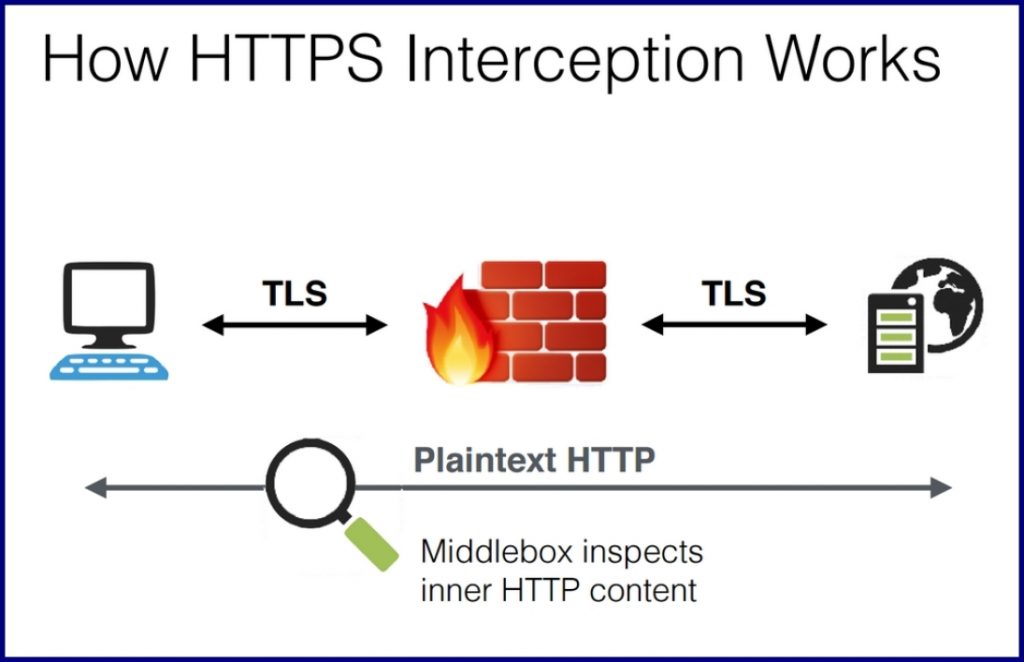

Nói một cách đơn giản, SSL Inspection hoặc HTTPS Interception là một cuộc tấn công man-in-the-middle được thực hiện để lọc ra nội dung độc hại. SSL Inspection hoặc TLS Interception, như chúng ta đã thấy, được thực hiện bằng phương tiện của thiết bị chặn. Interceptor này nằm giữa máy khách và máy chủ, với tất cả lưu lượng đi qua nó.

Khi kết nối được thực hiện qua HTTPS, SSL Inspection sẽ chặn tất cả lưu lượng truy cập, giải mã và quét nó. Đầu tiên, thiết bị chặn sẽ thiết lập kết nối SSL với máy chủ web. Ở đây, nó giải mã và kiểm tra dữ liệu. Khi quá trình quét hoàn tất, nó sẽ tạo một kết nối SSL khác — lần này với trình khách (trình duyệt web). Bằng cách này, dữ liệu được gửi đến máy khách theo định dạng được mã hóa — theo cách mà nó được dự định ban đầu.

Dưới đây là tổng quan về quy trình SSL Inspection của lưu lượng truy cập đến:

- Đầu tiên, middlebox chặn lưu lượng truy cập đến và giải mã các phiên HTTPS giữa máy khách và máy chủ.

- Khi lưu lượng truy cập đã được giải mã, middlebox sẽ kiểm tra nội dung thông qua quét chống vi-rút, lọc web, v.v.

- Sau đó, trình chặn chặn mã hóa lưu lượng truy cập và chuyển tiếp đến đích, trong trường hợp này là máy chủ web.

SSL Inspection hoạt động gần như tương tự với lưu lượng gửi đi. Dưới đây là hình ảnh lịch sự của 01Net:

SSL Inspection kém hiệu quả sẽ gây hại đến dữ liệu

Trong năm 2017, một nghiên cứu được thực hiện bởi một nhóm lớn các học giả và chuyên gia cho thấy rằng SSL Inspection đang gây hại nhiều hơn là tốt . Nhóm này bao gồm các học giả và các chuyên gia như Zakir Durumeric, Zane Ma, Drew Springall, Elie Bursztein, Nick Sullivan (Trưởng bộ mã hóa tại Cloudflare), và Richard Barnes (Nhóm nghiên cứu bảo mật Internet).

Nhóm nghiên cứu đã phân tích gần 8 tỷ cái handshake SSL / TLS, so sánh dữ liệu của các kết nối quan sát để xác định khi nào một máy đánh chặn đang bắc cầu kết nối giữa máy chủ và máy khách. Họ nhận thấy rằng có tới 10,9% kết nối quan sát bị chặn lại.

Nhóm nghiên cứu đã phân tích gần 8 tỷ cái handshake SSL / TLS, so sánh dữ liệu của các kết nối quan sát để xác định khi nào một máy đánh chặn đang bắc cầu kết nối giữa máy chủ và máy khách. Họ nhận thấy rằng có tới 10,9% kết nối quan sát bị chặn lại.

Điều này có ý nghĩa rất lớn về sự riêng tư thực sự được cung cấp bởi các kết nối HTTPS đó. Nhưng vấn đề quan trọng hơn là một số sản phẩm đánh chặn đang làm suy yếu nghiêm trọng HTTPS bằng cách sử dụng mật mã đã lỗi thời và không triển khai các tính năng cần thiết.

Nghiên cứu cho thấy 62% lưu lượng truy cập đi qua hộp giữa mạng đã giảm bảo mật và 58% kết nối hộp giữa có lỗ hổng nghiêm trọng. Họ cũng điều tra các proxy phổ biến và các proxy của công ty, phát hiện ra rằng gần như tất cả chúng đều làm giảm an ninh kết nối và có nhiều lỗ hổng bảo mật.

Mặc dù có một cách để thực hiện kiểm tra HTTPS một cách an toàn và không có nhiều thời gian chờ, việc thực hiện SSL bị đánh giá kém là một vấn đề.

Từ cuối cùng

Từ quan điểm bảo mật tổ chức của xem, SSL Inspection có vẻ tốt trên giấy. Và nếu được triển khai đúng cách, nó có thể ngăn chặn rất nhiều thiệt hại. Nhưng như chúng ta đã thấy, điều đó không phải lúc nào cũng xảy ra.

Một phần của sai lầm vẫn là đổ cho các nhà sản xuất middlebox sử dụng cấu hình SSL / TLS đã lỗi thời hoặc không an toàn. Và sau đó, tất nhiên, luôn luôn có một nguy cơ trong các hình thức của các yếu tố con người .

Hiện tại, việc sử dụng SSL Inspection có thể gây hại nhiều hơn là tốt, đó là lý do tại sao trong vài tháng tới chúng tôi sẽ nghiên cứu và thực hành các phương pháp và thực tiễn tốt nhất để kiểm tra an toàn lưu lượng truy cập HTTPS mà không bị mất an ninh hoặc hiệu suất.