Bài viết này sẽ giúp bạn đọc hiểu rõ hơn Certificate Authorities là gì? Certificate Authorities liên quan gì đến chứng chỉ SSL và cách hoạt động của Certificate Authorities.

Certificate Authorities (Cơ quan Chứng nhận), hoặc Certificate Authorities / CA là cơ quản cấp các chứng chỉ Kỹ thuật số (Digital Certificates). Chứng chỉ kỹ thuật số là các tệp dữ liệu nhỏ có thể xác minh có chứa thông tin nhận dạng để giúp các trang web, mọi người và thiết bị thể hiện danh tính trực tuyến xác thực của họ (xác thực vì CA đã xác minh danh tính). CA đóng một vai trò quan trọng trong cách Internet hoạt động và cách các giao dịch đáng tin cậy, minh bạch có thể diễn ra trên Internet. CA phát hành hàng triệu Chứng thư số mỗi năm và các chứng chỉ này được sử dụng để bảo vệ thông tin, mã hóa hàng tỷ giao dịch và cho phép liên lạc an toàn.

Chứng chỉ SSL là một loại phổ biến của Giấy chứng nhận kỹ thuật số gắn kết các chi tiết quyền sở hữu của một máy chủ web (và trang web) để khóa mật mã. Các khóa này được sử dụng trong giao thức SSL / TLS để kích hoạt phiên bảo mật giữa trình duyệt và máy chủ web lưu trữ Chứng chỉ SSL. Để trình duyệt tin tưởng Chứng chỉ SSL và thiết lập phiên SSL / TLS mà không có cảnh báo mất an toàn, Chứng chỉ SSL phải chứa tên miền của trang web sử dụng nó, được cấp bởi một CA đáng tin cậy và chưa hết hạn.

Theo trang phân tích Netcraft ( www.netcraft.com ), vào tháng 8 năm 2012, có gần 2,5 triệu Chứng chỉ SSL được sử dụng cho các trang web công khai. Trong thực tế, có thể có nhiều hơn 50% so với con số này được sử dụng mà Netcraft không thể xác định được trên các trang web đối mặt công khai. Điều này làm cho SSL trở thành một trong những công nghệ bảo mật phổ biến nhất được sử dụng hiện nay.

Với tất cả các Chứng chỉ SSL này đang được sử dụng, ai quyết định CA có thể được tin cậy?

Trình duyệt, hệ điều hành và thiết bị di động vận hành các chương trình ‘membership’ CA được ủy quyền trong đó CA phải đáp ứng các tiêu chí chi tiết để được chấp nhận là thành viên. Sau khi được chấp nhận, CA có thể cấp Chứng chỉ SSL được các trình duyệt tin cậy một cách minh bạch và sau đó, mọi người và thiết bị dùng cuối có thể dựa vào chứng chỉ SSL đã được cấp. Có một số lượng tương đối ít CA được ủy quyền, từ các công ty tư nhân đến chính phủ và thông thường CA hoạt động càng lâu, thì càng nhiều trình duyệt và thiết bị sẽ tin tưởng vào các chứng chỉ mà CA phát hành. Để chứng chỉ được tin cậy một cách minh bạch, chúng phải có khả năng tương thích ngược đáng kể với các trình duyệt cũ và đặc biệt là các thiết bị di động cũ – đây được gọi là tính phổ biến và là một trong những tính năng quan trọng nhất mà CA có thể cung cấp cho khách hàng của mình.

Tuy nhiên thì khi các CA không thể đáp ứng được sự tin cậy thì điều đó đồng nghĩa với việc họ sẽ bị tước quyền. Symantec là một trong những CA khổng lồ cung cấp chứng chỉ SSL và hiện nay họ đã bị tước quyền cung cấp bởi không đáp ứng được tiêu chuẩn. Bạn có thể tìm hiểu thêm thông qua bài viết chứng chỉ SSL của Symantec không còn được tin cậy.

Trước khi cấp Giấy chứng nhận kỹ thuật số, CA sẽ tiến hành một số hoạt động kiểm tra danh tính của người nộp đơn. Các kiểm tra liên quan đến lớp và loại chứng chỉ sẽ được áp dụng. Ví dụ: Chứng chỉ SSL domain validated sẽ xác minh quyền sở hữu tên miền được bao gồm trong Chứng chỉ, trong khi Extended Validation SSL sẽ bao gồm thông tin bổ sung về công ty, được CA xác minh thông qua nhiều kiểm tra của công ty.

Để biết thêm thông tin về các loại Chứng chỉ SSL khác nhau, vui lòng xem bài viết liên quan của chúng tôi: Các loại Chứng chỉ khác nhau và Các trường hợp sử dụng của chúng.

Phân cấp PKI & Trust

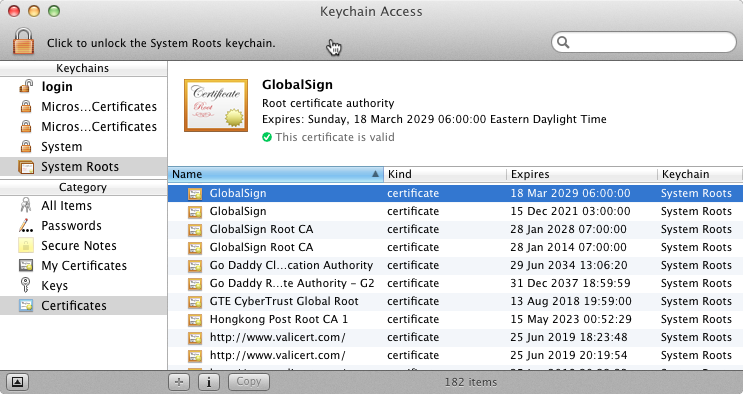

Các trình duyệt và thiết bị tin tưởng CA bằng cách chấp nhận Root Certificate vào kho lưu trữ gốc – về cơ bản là cơ sở dữ liệu của các CA được phê duyệt được cài đặt sẵn với trình duyệt hoặc thiết bị. Windows vận hành một cửa hàng gốc, cũng như Apple, Mozilla (cho trình duyệt Firefox của nó) và thông thường mỗi nhà mạng di động cũng vận hành cửa hàng gốc của riêng mình.

Cửa hàng Apple OSX chứa Root Certificates đáng tin cậy

Các CA sử dụng các Root Certificates được cài đặt sẵn này để cấp Chứng chỉ gốc trung gian (Root Certificates) và Chứng chỉ kỹ thuật số thực thể cuối (entity Digital Certificates). CA nhận được yêu cầu chứng chỉ, xác nhận các ứng dụng, cấp chứng chỉ và xuất bản trạng thái hiệu lực liên tục của chứng chỉ được cấp để bất kỳ ai dựa vào chứng chỉ đều có ý tưởng tốt rằng chứng chỉ vẫn còn hiệu lực.

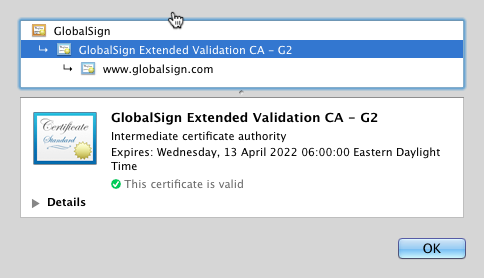

Các CA thường tạo một số Chứng chỉ gốc CA trung gian (ICA) được sử dụng để cấp chứng chỉ thực thể cuối, chẳng hạn như Chứng chỉ SSL. Đây được gọi là hệ thống phân cấp tin cậy và sẽ trông giống như thế này:

Các CA không cấp Chứng thư số trực tiếp từ thư mục gốc được phân phối cho các nhà mạng mà thay vào đó thông qua một hoặc nhiều ICA của họ. Điều này là do một CA nên tuân theo các thực tiễn bảo mật tốt nhất bằng cách giảm thiểu khả năng phơi nhiễm tiềm năng của Root CA đối với những kẻ tấn công.

Làm thế nào để vận hành một CA?

Là một mỏ neo tin cậy cho Internet, CA có trách nhiệm quan trọng. Vì vậy, việc chạy CA trong các yêu cầu có thể nghe được là một nhiệm vụ phức tạp. Cơ sở hạ tầng của CA bao gồm các yếu tố hoạt động đáng kể, phần cứng, phần mềm, khung chính sách và tuyên bố thực hành, kiểm toán, cơ sở hạ tầng bảo mật và nhân sự. Chung các yếu tố được gọi là PKI (Cơ sở hạ tầng khóa công khai) đáng tin cậy.

Chứng chỉ có nhiều định dạng khác nhau để hỗ trợ không chỉ SSL mà còn xác thực người và thiết bị và thêm tính hợp pháp cho mã và tài liệu.

Mong rằng thông qua bài viết này, người dùng đã hiểu hơn về Certificate Authorities cũng như cách thức hoạt động của Certificate Authorities.