Các nhà nghiên cứu bảo mật đã theo dõi hoạt động của một nhóm tin tặc có động cơ tài chính mới đang nhắm mục tiêu vào một số doanh nghiệp và tổ chức ở Đức, Ý và Hoa Kỳ trong nỗ lực lây nhiễm chúng bằng backlink, Trojan ngân hàng hoặc phần mềm độc hại ransomware.

Mặc dù các chiến dịch phần mềm độc hại mới không được tùy chỉnh cho từng tổ chức, các tác nhân đe dọa dường như quan tâm nhiều hơn đến các doanh nghiệp, dịch vụ CNTT, sản xuất và ngành chăm sóc sức khỏe sở hữu dữ liệu quan trọng và có khả năng chi trả khoản tiền chuộc cao.

Theo một báo cáo ProofPoint chia s, các tác nhân đe dọa mới được phát hiện đang gửi email với số lượng thấp mạo danh các tổ chức chính phủ liên quan đến tài chính với đánh giá thuế và hoàn trả các email bị lừa cho các tổ chức mục tiêu.

Các nhà nghiên cứu cho biết: “Mục tiêu của các chiến dịch email theo chủ đề thuế 2019, các mồi nhử liên quan đến tài chính đã được sử dụng theo mùa với các phần mềm độc hại liên quan đến thuế và các chiến dịch lừa đảo dẫn đến thời hạn nộp thuế hàng năm ở các khu vực địa lý khác nhau”.

Chiến dịch phần mềm độc hại mới được phát hiện trong tự nhiên

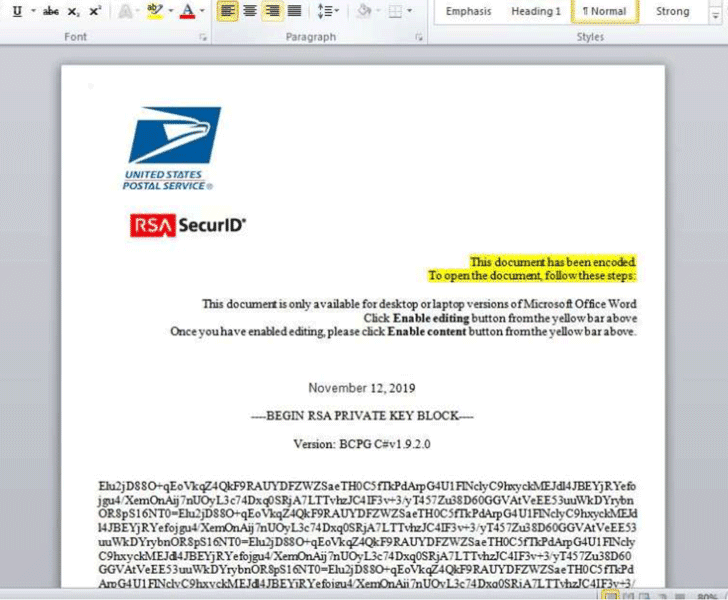

Trong hầu hết tất cả các chiến dịch email lừa đảo mà các nhà nghiên cứu quan sát được từ ngày 16 tháng 10 đến ngày 12 tháng 11 năm nay, những kẻ tấn công đã sử dụng tệp đính kèm tài liệu Word độc hại làm véc tơ ban đầu để thỏa hiệp thiết bị.

Sau khi mở, tài liệu độc hại thực thi tập lệnh macro để chạy các lệnh PowerShell độc hại, sau đó cuối cùng sẽ tải xuống và cài đặt một trong các tải trọng sau vào hệ thống của nạn nhân:

- Mê cung Ransomware,

- IcedID Trojan Bank,

- Cobalt Strike backdoor.

‘Mở Tài liệu Microsoft Word và bật macro cài đặt phần mềm ransomware trên hệ thống của người dùng, mã hóa tất cả các tệp của họ và lưu một ghi chú tiền chuộc giống như định dạng TXT trong mỗi thư mục.’

Bên cạnh việc sử dụng kỹ thuật xã hội, để làm cho các email lừa đảo của họ trở nên thuyết phục hơn, những kẻ tấn công cũng đang sử dụng các tên miền giống nhau, verbiage và đánh dấu thương hiệu để mạo danh:

- Bundeszentralamt fur Steuern, Bộ Tài chính Liên bang Đức,

- Agenzia Delle Entrate, Cơ quan doanh thu Ý,

- 1 & 1 Internet AG, nhà cung cấp dịch vụ internet của Đức,

- USPS, Dịch vụ Bưu chính Hoa Kỳ.

“Các chiến dịch tương tự thúc đẩy chính quyền địa phương cũng được quan sát thấy ở Đức và Ý. Những mồi nhử xã hội này cho thấy tội phạm mạng nói chung đang trở nên thuyết phục và tinh vi hơn trong các cuộc tấn công của chúng.”

“Mặc dù các chiến dịch này có khối lượng nhỏ, nhưng hiện tại, chúng có ý nghĩa đối với việc lạm dụng các thương hiệu đáng tin cậy, bao gồm cả các cơ quan chính phủ và để mở rộng tương đối nhanh chóng trên nhiều khu vực địa lý. Đến nay, nhóm dường như đã nhắm mục tiêu vào các tổ chức ở Đức, Ý, và, gần đây nhất, Hoa Kỳ, cung cấp tải trọng nhắm mục tiêu theo địa lý với mồi nhử bằng ngôn ngữ địa phương, “Christopher Dawson, Trưởng nhóm tình báo đe dọa tại Proofpoint, nói với The Hacker News.

“Chúng tôi sẽ theo dõi diễn viên mới này một cách chặt chẽ, dựa trên khát vọng toàn cầu rõ ràng của họ, kỹ thuật xã hội được chế tạo tốt và quy mô ngày càng tăng.”

Làm thế nào để bảo vệ các cuộc tấn công mạng dựa trên email?

Thiết nghĩ rằng hầu hết các công cụ và kỹ thuật được sử dụng bởi nhóm mới này không mới cũng không tinh vi; thật không may, nó vẫn là một trong những cách thành công nhất mà bọn tội phạm xâm nhập vào một tổ chức.

Các cách tốt nhất để bảo vệ máy tính của bạn chống lại các cuộc tấn công như vậy cũng đơn giản như sau các thực hành an ninh mạng trực tuyến cơ bản, chẳng hạn như:

- Vô hiệu hóa các macro chạy trong các tệp văn phòng,

- Luôn luôn sao lưu thường xuyên dữ liệu quan trọng của bạn,

- Đảm bảo bạn chạy một trong những phần mềm chống vi-rút tốt nhất trên hệ thống của bạn,

- Không mở tệp đính kèm email từ các nguồn không xác định hoặc không đáng tin cậy,

- Đừng nhấp vào các liên kết từ các nguồn không xác định.