Một trong những nguyên tắc phổ biến nhất từ Tổ chức phát hành chứng chỉ và ngành chứng chỉ kỹ thuật số nói chung là ‘không bao giờ để bất cứ điều gì xảy ra với khóa riêng tư của bạn’. Thật không may, chỉ cần nói, “những điều xấu có thể xảy ra” đồng nghĩa với rất nhiều thảm hjọa. Vì vậy, đây là một ví dụ thực tế có thể phục vụ như một câu chuyện cảnh báo cho tất cả mọi người.

Các nhà nghiên cứu đã phát hiện ra một cặp các gia đình phần mềm độc hại đã được ký điện tử bằng cách sử dụng các thông tin bị xâm phạm từ các công ty công nghệ cao của Đài Loan, bao gồm D-Link, một tập đoàn đa quốc gia sản xuất thiết bị mạng.

Làm thế nào các tội phạm mạng này có thể thỏa hiệp các khóa riêng tư vẫn chưa được biết đến. Điều được biết là họ đã ký phần mềm độc hại với các phím.

Điều gì sẽ xảy ra khi bạn đăng ký phần mềm độc hại?

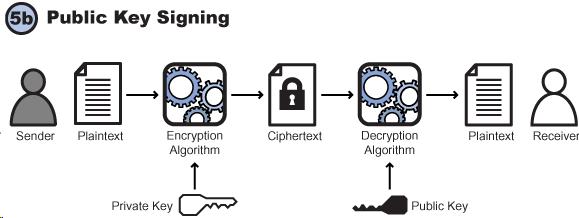

Hãy trở lại trong một giây và thảo luận về Code Signing một lúc trước khi chúng ta nhảy vào những gì xảy ra khi bạn ký một cái gì đó bất chính. Code Signing là một tiêu chuẩn thực hành trong đó một nhà phát triển phần mềm sẽ phải trải qua xác nhận của một cơ quan chứng nhận đáng tin cậy, sau đó sẽ nhận được một chứng chỉ và khóa riêng có thể được sử dụng để ký các kịch bản và thực thi.

![]() Bây giờ, có một chút vấn đề xảy ra ở đây và cách dễ nhất để giải thích mọi thứ có thể là để thảo luận về những gì sẽ xảy ra khi bạn không ký mã trước. Khá nhiều thiết bị, hệ điều hành và trình duyệt web đã được mã hóa cứng để tin tưởng càng ít nguồn càng tốt. Điều này được thực hiện hoàn toàn bằng tên của bảo mật. Khi bạn viết một phần mềm và tải nó lên internet mà không cần ký tên, một cảnh báo sẽ kích hoạt trong trình duyệt cho bất kỳ ai cố gắng tải xuống phần mềm đó. Cảnh báo sẽ nói rằng bản tải xuống này bắt nguồn từ một nguồn không xác định và nội dung của nó không thể tin cậy được.

Bây giờ, có một chút vấn đề xảy ra ở đây và cách dễ nhất để giải thích mọi thứ có thể là để thảo luận về những gì sẽ xảy ra khi bạn không ký mã trước. Khá nhiều thiết bị, hệ điều hành và trình duyệt web đã được mã hóa cứng để tin tưởng càng ít nguồn càng tốt. Điều này được thực hiện hoàn toàn bằng tên của bảo mật. Khi bạn viết một phần mềm và tải nó lên internet mà không cần ký tên, một cảnh báo sẽ kích hoạt trong trình duyệt cho bất kỳ ai cố gắng tải xuống phần mềm đó. Cảnh báo sẽ nói rằng bản tải xuống này bắt nguồn từ một nguồn không xác định và nội dung của nó không thể tin cậy được.

Tốt lắm. Đó là cách các trình duyệt được coi là đối xử với việc tải xuống các nguồn gốc không xác định. Bây giờ, khi bạn Code Sign một phần mềm, những gì bạn đang làm là thêm chữ ký số bằng cách sử dụng khóa riêng liên kết với chứng chỉ ký mã của bạn. Trình duyệt không tin tưởng bạn, chính bạn, nhưng nếu họ có chuỗi chữ ký điện tử của bạn trở lại một thư mục tin cậy, đó là chứng chỉ từ một trong những CA đáng tin cậy đó, nó sẽ tin tưởng bạn vì CA, bằng việc cấp cho bạn chứng chỉ, chứng từ cho bạn.

Khi bạn ký một cái gì đó đúng cách, trình duyệt có thể theo dõi nó trở lại chứng chỉ mà nó tin cậy, điều này giúp bạn tin tưởng được những gì bạn thấy.

Như tôi đã nói, Code Signing hiện được mong đợi. Bạn cần nó để tải ứng dụng trong các cửa hàng ứng dụng cho Apple và Android, bạn cần nó để phần mềm của bạn tải xuống bởi tất cả các trình duyệt chính. Có thực sự không có cách nào xung quanh nó. Và để giữ cho thực hành này an toàn nhất có thể, có một quá trình xác nhận trước khi phát hành nhằm loại bỏ các ne’er-do-wells và cybercriminals.

Và tất nhiên chỉ những nhà phát triển đáng tin cậy mới được cho là có khả năng ký Mã bởi vì chữ ký số đó cho phép tin tưởng tức thời.

Nhưng có những vấn đề xảy ra.

Khi một khóa riêng bị xâm phạm và chữ ký điện tử được áp dụng cho phần mềm độc hại, nó sẽ lừa bộ lọc trình duyệt và chương trình chống vi-rút thường quét các bản tải xuống. Bây giờ, thay vì thấy rằng tập lệnh này hoặc tệp thực thi xuất phát từ một nguồn không xác định, trình duyệt cho rằng nó xuất phát từ D-Link, người được tin cậy và trình duyệt cho phép quá trình tải xuống bắt đầu. Đây là một cách tấn công cực kỳ hiệu quả.

Điều gì đã được ký với Khóa riêng tư bị xâm nhập?

Hai phần mềm độc hại đã được ký vbị xâm phạm, như The Hacker News giải thích :

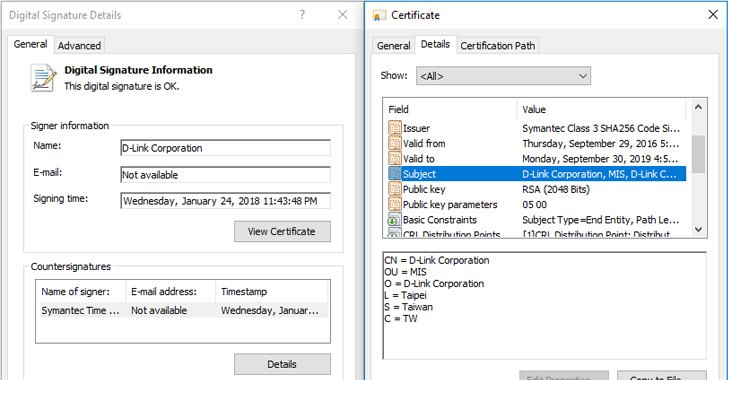

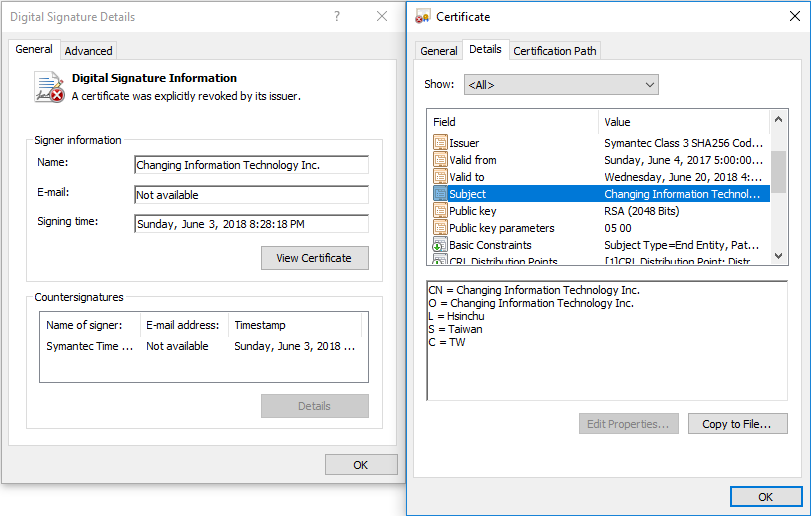

Các nhà nghiên cứu bảo mật từ ESET gần đây đã xác định được hai gia đình phần mềm độc hại, trước đây liên quan đến nhóm cyberespionage BlackTech, đã được ký bằng giấy chứng nhận kỹ thuật số hợp lệ của nhà sản xuất thiết bị mạng D-Link và một công ty bảo mật khác của Đài Loan có tên là Changing Information Technology.

Phần mềm độc hại đầu tiên được gọi là Plead. JPCERT, Nhóm phản ứng sự cố bảo mật máy tính Nhật Bản (CSIRT) đã phân tích đầy đủ Plead vào tháng Sáu . Nó chủ yếu là một backdoor có thể được sử dụng để ăn cắp thông tin và gián điệp mọi người. Phần mềm độc hại thứ hai là kẻ đánh cắp mật khẩu có liên quan nhắm mục tiêu:

- Google Chrome

- Microsoft Internet Explorer

- Microsoft Outlook

- Mozilla Firefox

D-Link và Thay đổi Công nghệ thông tin đã được thông báo và cả hai đã thu hồi chứng chỉ trước ngày 4 tháng 7.

BlackTech đang tiếp tục sử dụng chứng chỉ thu hồi để ký phần mềm độc hại, an toàn. Điều đó nghe có vẻ ngu ngốc, nhưng vấn đề này làm sáng tỏ một lỗ hổng với nhiều giải pháp chống vi-rút khác nhau: chúng không quét tính hợp lệ của chứng chỉ ký mã.

Điều gì NÊN xảy ra, như trường hợp trong hình ảnh đi kèm, là chương trình chống vi-rút thấy chứng chỉ đã ký mã đã bị thu hồi và thông báo cho người dùng hoặc chặn tải xuống. Ngay cả khi phần mềm độc hại đã được đánh dấu thời gian, vẫn sẽ có thông báo rằng chứng chỉ đã bị thu hồi sớm. Thay vào đó, nhiều phần mềm chống vi-rút không kiểm tra tính hợp lệ, có nghĩa là có chứng chỉ đã hết hạn hoặc bị xâm phạm vẫn có thể gây ra mối đe dọa.

Đây không phải là lần đầu tiên một công ty công nghệ của Đài Loan là nạn nhân theo cách này. Sâu Stuxnet 2010 đã được ký bằng cách sử dụng các chứng chỉ bị đánh cắp từ RealTek và JMicron.

Hãy nói về ngăn chặn sự thỏa hiệp quan trọng

Lặp lại nơi bài viết này bắt đầu, khóa riêng của bạn rất quan trọng. Một khóa bị xâm nhập có thể gây ra một loạt sự cố, bất kể nó có phải là chứng chỉ SSL, Ký mã, Xác thực Cá nhân hay không. Rõ ràng, các hiệu ứng có thể thảm khốc. Hy vọng rằng các phần mềm độc hạ không gây ra vấn đề lớn, nhưng ký phần mềm độc hại – sẽ giúp nó nhận được bởi các chương trình chống vi-rút và bộ lọc trình duyệt – luôn luôn là một đề xuất nguy hiểm.

Vì vậy, đây là lời khuyên tốt nhất mà chúng tôi có thể cung cấp cho bạn:

Lưu trữ khóa cá nhân của bạn trên mã thông báo phần cứng bên ngoài

Ngay bây giờ ý tưởng lưu trữ các khóa trên một mã thông báo phần cứng vật lý phần lớn đã được đồng chọn bởi ngành công nghiệp tiền điện tử, gọi chúng là ví phần cứng.

Ngay bây giờ ý tưởng lưu trữ các khóa trên một mã thông báo phần cứng vật lý phần lớn đã được đồng chọn bởi ngành công nghiệp tiền điện tử, gọi chúng là ví phần cứng.

Cộng đồng tiền điện tử (khác biệt với cộng đồng mật mã) đẩy một loạt các giải pháp lưu trữ quan trọng, mọi thứ từ ví giấy nhiều lớp để khắc nó ở mặt bên của một bitcoin vật lý để “cắt cạnh” giải pháp lưu trữ lạnh có giá quá nhiều. Không ai trong số này là mới.

Giải pháp tốt nhất luôn là và sẽ tiếp tục lưu trữ khóa của bạn ngoại tuyến. Làm thế nào bạn làm điều đó là hoàn toàn tùy thuộc vào bạn (có một vài phương pháp), chỉ cần nhớ giữ cho nó được bảo vệ cẩn thận trong một văn phòng an toàn hoặc ở đâu đó mà không dễ để ai đó bỏ túi.

Đã có D-Link và thay đổi công nghệ thông tin thực hiện điều này, việc thỏa hiệp các khóa của họ sẽ có liên quan đến một caper thực tế hoặc một vụ cướp, như trái ngược với chỉ một số hacking ưa thích. Và ai có thời gian cho một caper ngày nay?

(Theo thesslstore)