Các nhóm tội phạm mạng khác nhau và các tin tặc cá nhân vẫn đang khai thác lỗ hổng thực thi mã quan trọng được vá gần đây trong WinRAR , một ứng dụng nén tệp Windows phổ biến với 500 triệu người dùng trên toàn thế giới.

Tại sao? Bởi vì phần mềm WinRAR không có tính năng tự động cập nhật, thật không may, khiến hàng triệu người dùng của nó dễ bị tấn công mạng.

Lỗ hổng nghiêm trọng (CVE-2018-20250) đã được nhóm WinRAR vá vào cuối tháng trước với việc phát hành phiên bản WinRAR 5.70 beta 1 tác động đến tất cả các phiên bản trước của WinRAR được phát hành trong 19 năm qua.

Đối với những người không biết, lỗ hổng bảo mật là lỗi “Absolute Path Traversal” nằm trong thư viện bên thứ ba cũ UNACEV2.DLL của WinRAR và cho phép kẻ tấn công trích xuất tệp thực thi được nén từ kho lưu trữ của ACE vào một trong các thư mục Khởi động Windows, trong đó tập tin độc hại sẽ tự động chạy trong lần khởi động lại tiếp theo.

Do đó, để khai thác thành công lỗ hổng này và kiểm soát hoàn toàn các máy tính được nhắm mục tiêu, tất cả những kẻ tấn công cần làm chỉ là thuyết phục người dùng mở tệp lưu trữ nén được tạo thủ công độc hại bằng WinRAR.

Ngay sau khi các chi tiết và mã khai thác bằng chứng khái niệm (PoC) được công khai, những kẻ tấn công độc hại bắt đầu khai thác lỗ hổng trong chiến dịch email malspam để cài đặt phần mềm độc hại trên máy tính của người dùng chạy phiên bản phần mềm dễ bị tấn công.

Giờ đây, các nhà nghiên cứu bảo mật từ McAfee đã báo cáo rằng họ đã xác định được hơn “100 lần khai thác và đếm độc nhất” trong tuần đầu tiên kể từ khi lỗ hổng được tiết lộ công khai, với hầu hết các mục tiêu ban đầu cư trú tại Hoa Kỳ.

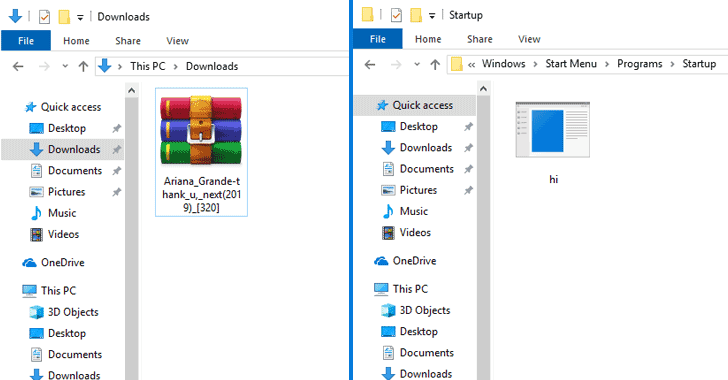

Một chiến dịch gần đây được các nhà nghiên cứu phát hiện trên một bản sao của album hit của Ariana Grande, hiện đang bị phát hiện là phần mềm độc hại chỉ bởi 11 sản phẩm bảo mật, trong khi 53 sản phẩm chống vi-rút không cảnh báo cho người dùng của họ tại thời điểm viết.

Tệp RAR độc hại (Ariana_Grande-thank_u, _next (2019) _ [320] .rar) được phát hiện bởi McAfee trích xuất một danh sách các tệp MP3 vô hại vào thư mục tải xuống của nạn nhân nhưng cũng làm rơi tệp EXE độc hại vào thư mục khởi động. được thiết kế để lây nhiễm máy tính mục tiêu bằng phần mềm độc hại.

“Khi một phiên bản dễ bị tổn thương của WinRAR được sử dụng để trích xuất nội dung của kho lưu trữ này, một tải trọng độc hại được tạo trong thư mục Khởi động phía sau hậu trường”, các nhà nghiên cứu giải thích.“Kiểm soát truy cập người dùng (UAC) bị bỏ qua, do đó không có cảnh báo nào được hiển thị cho người dùng. Lần tiếp theo hệ thống khởi động lại, phần mềm độc hại sẽ chạy.”

Thật không may, các chiến dịch như vậy vẫn đang tiếp diễn và cách tốt nhất để bảo vệ bạn khỏi các cuộc tấn công đó là cập nhật hệ thống của bạn bằng cách cài đặt phiên bản mới nhất của phần mềm WinRAR càng sớm càng tốt và tránh mở các tệp nhận được từ các nguồn không xác định.