1. SSL pinning là gì?

SSL pinning là một kỹ thuật được sử dụng để củng cố bảo mật cho các ứng dụng di động và trình duyệt web khi kết nối đến các máy chủ web thông qua HTTPS.

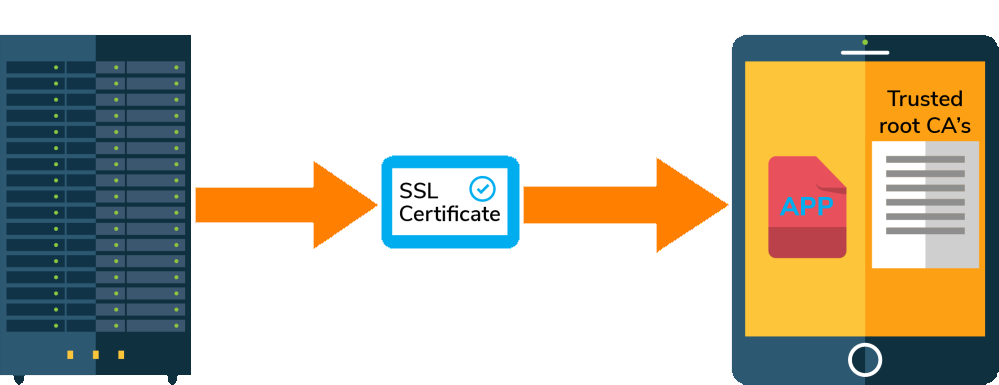

Khi một ứng dụng hoặc trình duyệt web kết nối đến một máy chủ thông qua HTTPS, thông thường nó sẽ kiểm tra chứng chỉ SSL/TLS của máy chủ để đảm bảo rằng nó đang giao tiếp với máy chủ chính xác và không bị tấn công trung gian. Tuy nhiên, một kẻ tấn công có thể cài đặt chứng chỉ SSL giả mạo và đưa ứng dụng hoặc trình duyệt web vào tình trạng tin tưởng vào kết nối không an toàn này.

Với SSL pinning, thay vì chỉ kiểm tra tính hợp lệ của chứng chỉ SSL/TLS, ứng dụng hoặc trình duyệt web sẽ lưu trữ một bản sao của chứng chỉ này trong bộ nhớ của nó. Khi kết nối lại được thực hiện, ứng dụng hoặc trình duyệt web sẽ so sánh chứng chỉ này với chứng chỉ mới từ máy chủ. Nếu chúng không khớp, kết nối sẽ bị từ chối.

Việc sử dụng SSL pinning có thể giảm thiểu khả năng tấn công giả mạo chứng chỉ SSL/TLS và tăng cường bảo mật cho ứng dụng hoặc trình duyệt web. Tuy nhiên, cần lưu ý rằng nó có thể gây khó khăn cho việc quản lý chứng chỉ SSL/TLS của máy chủ trong trường hợp chúng bị thay đổi.

2. Cách Bypass SSL Pinning trên IOS

Với Android:

Các bạn tham khảo bài viết này nha:

Với iOS:

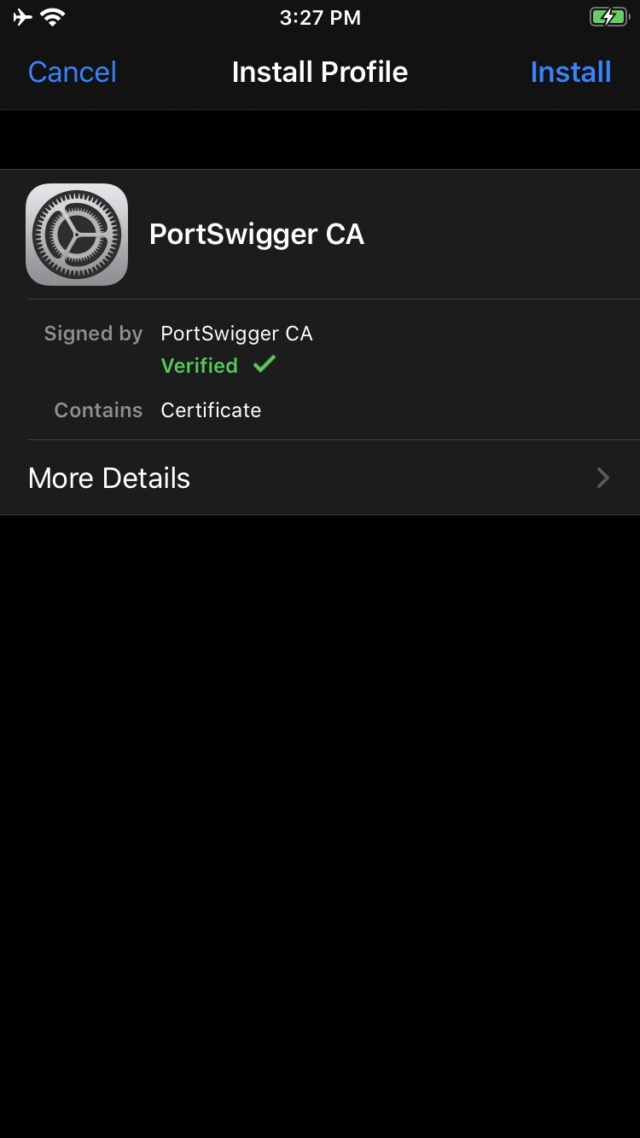

Bước đầu tiên là cài đặt CA của bạn. Cài đặt CA của riêng bạn trên iOS khá đơn giản và có thể được thực hiện bằng tệp đính kèm email hoặc tải xuống chứng chỉ. Để bắt đầu, hãy định cấu hình thiết bị iOS cũng như proxy web để chặn lưu lượng truy cập web. Để truy cập trang web Burp, hãy truy cập http://burp và chọn “Chứng chỉ CA”.

Sau đó, như được thấy bên dưới, một thông báo “Cài đặt” sẽ xuất hiện, nhắc bạn thực thi chứng chỉ trên thiết bị iOS của mình.

Bạn sẽ nhận được cảnh báo rằng chứng chỉ sẽ được thêm vào danh sách chứng chỉ đáng tin cậy khi bạn nhấp vào tùy chọn “Cài đặt”.

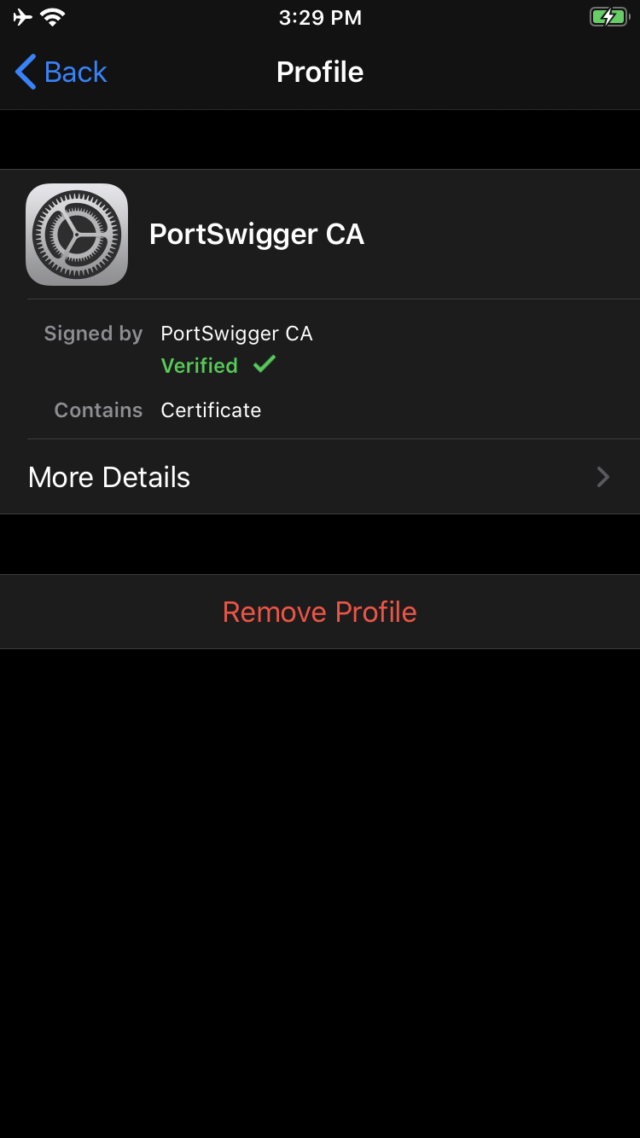

Sau đó, vào Cài đặt > Cài đặt chung > Cấu hình để xem chứng chỉ đã được cài đặt chưa.

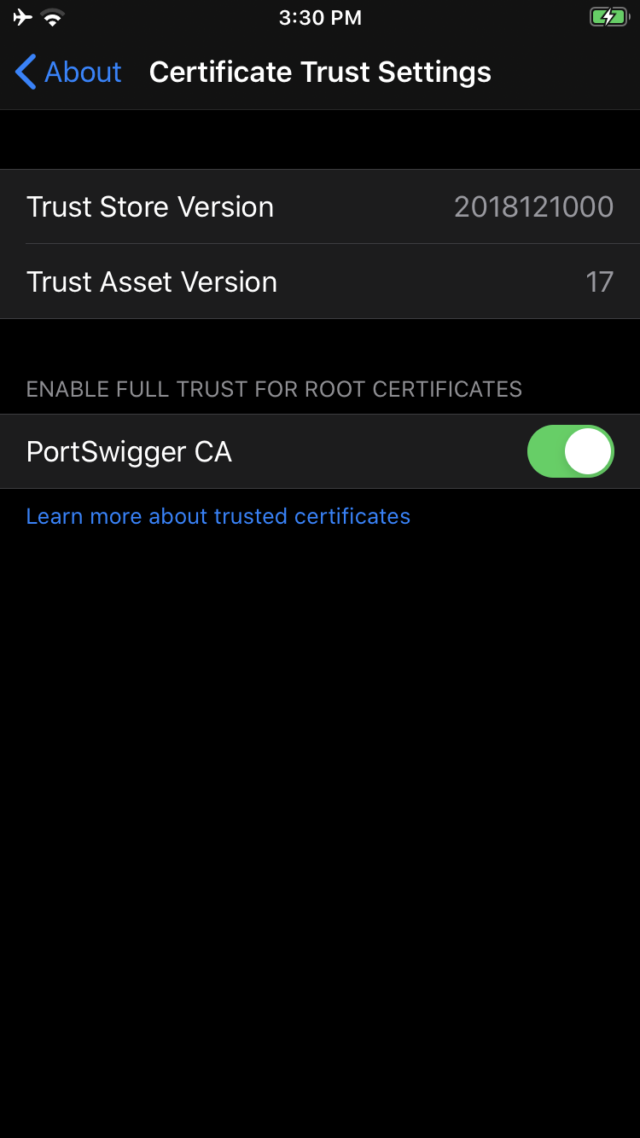

Bạn phải cho phép tin cậy vào chứng chỉ đã cài đặt trên iOS 13.3.3 trở lên theo cách thủ công bằng cách đi tới Cài đặt > Cài đặt chung > Giới thiệu > Cài đặt tin cậy chứng chỉ, sau đó kích hoạt tin cậy cho chứng chỉ.

Nếu sự cố SSL vẫn tiếp diễn hoặc ứng dụng gặp sự cố trong khi chờ kết nối, thì rất có thể máy chủ đang triển khai xác thực chuỗi TLS hoặc ghim chứng chỉ SSL.

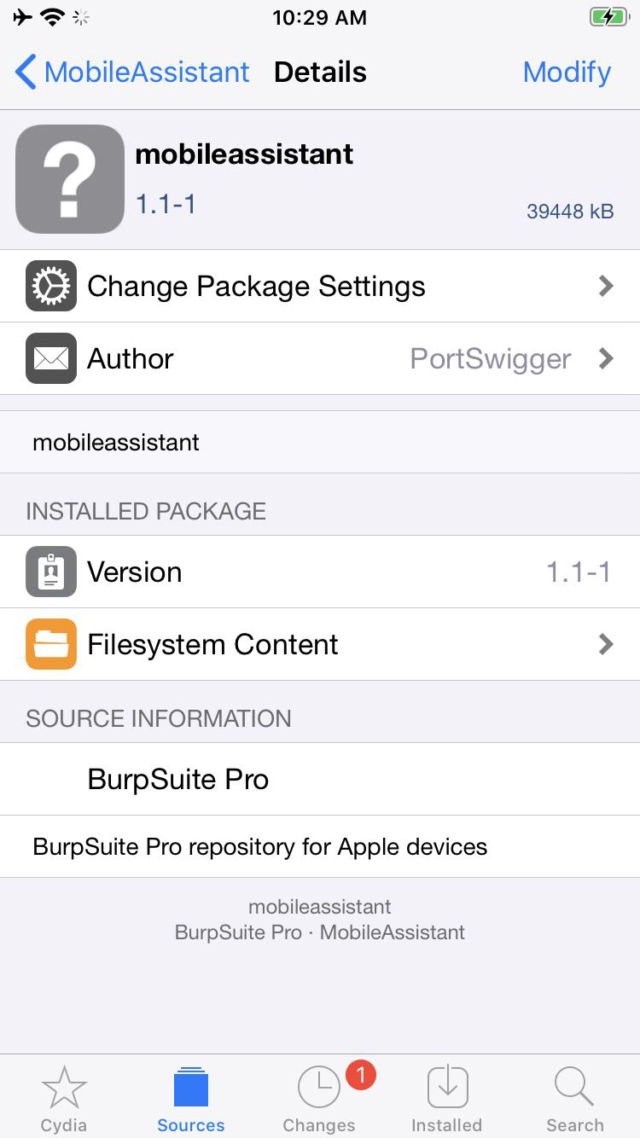

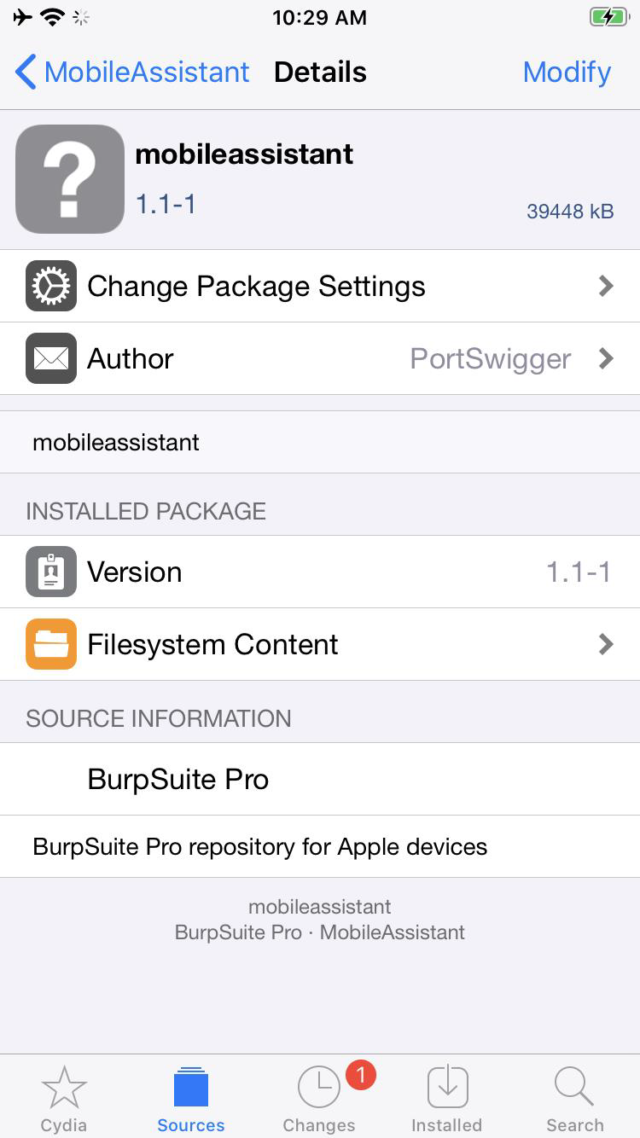

Cài đặt trợ lý di động Burp

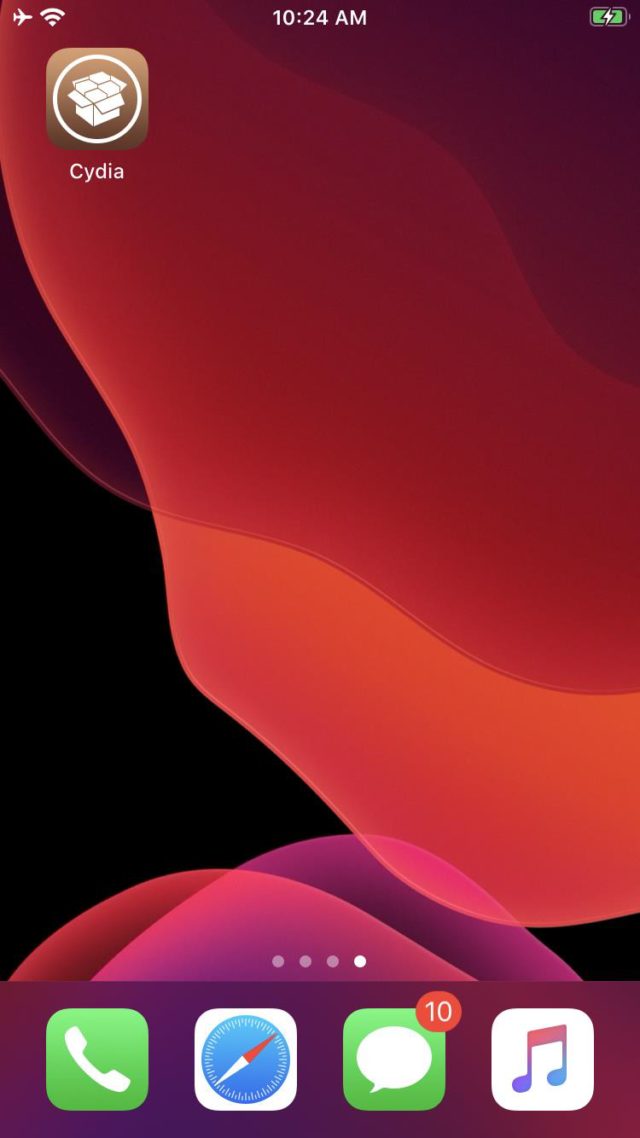

Mở Cydia trên thiết bị iOS đã bẻ khóa của bạn.

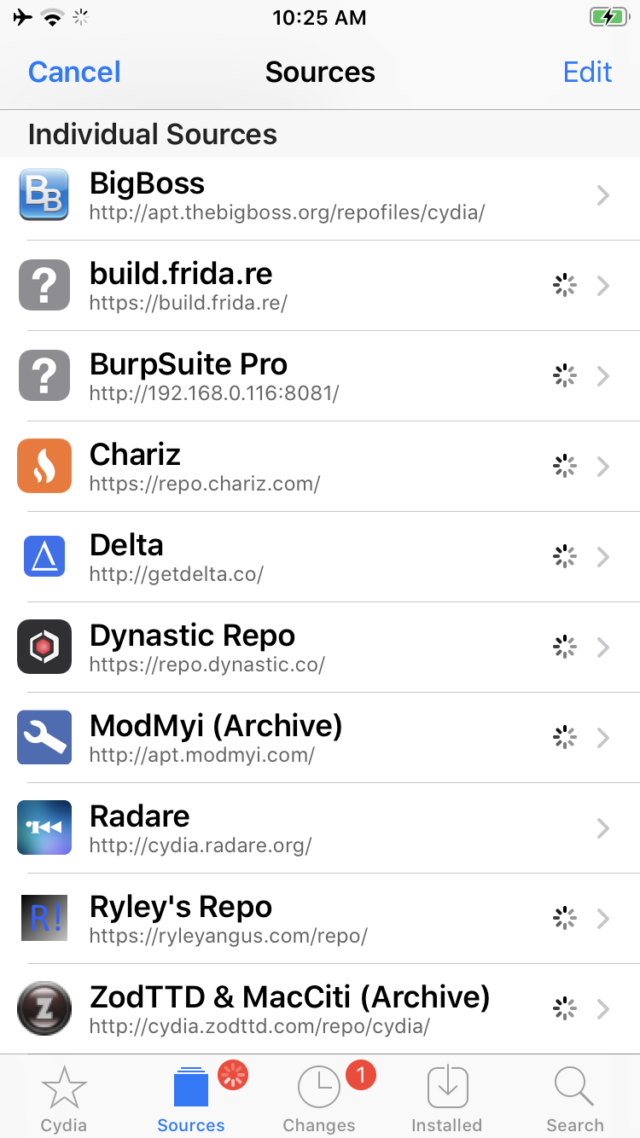

Chọn tab Nguồn từ trình đơn thả xuống. Ở góc trên bên phải, chạm vào nút Chỉnh sửa.

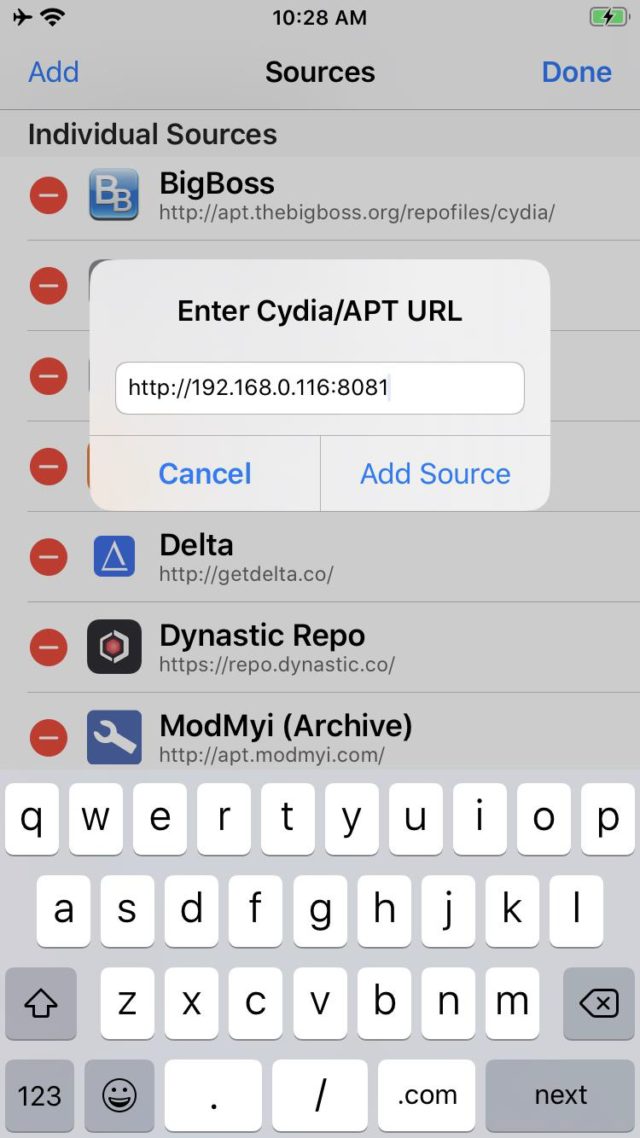

Ở góc trên cùng bên trái, nhấn vào nút Thêm. Nhập thông tin sau: http://[burp-host-ip]:[burp-port] . Tiếp theo, thêm Nguồn.

Để kết thúc, nhấn nút “Xong”.

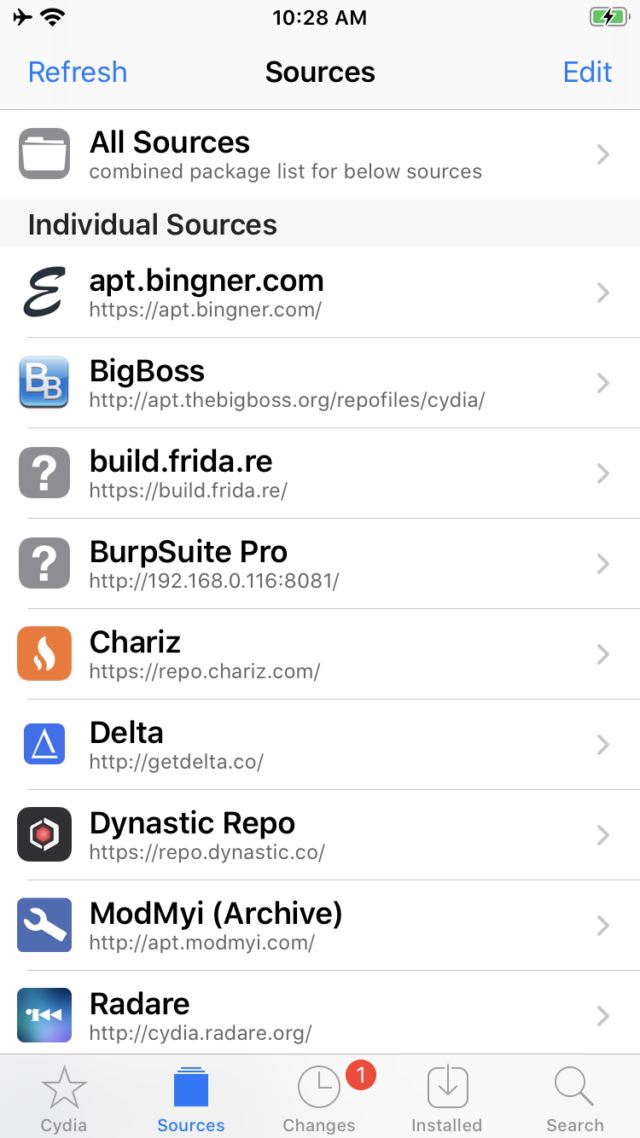

Burp Suite bây giờ sẽ hiển thị dưới dạng một nguồn riêng biệt. Chọn Burp Suite Pro từ trình đơn thả xuống.

Cài đặt Trợ lý di động từ nguồn gói Cydia mới. Tìm kiếm “Trợ lý di động” hoặc khám phá các gói trong nguồn mới.

Cài đặt Trợ lý di động từ nguồn gói Cydia mới. Tìm kiếm “Trợ lý di động” hoặc khám phá các gói trong nguồn mới.

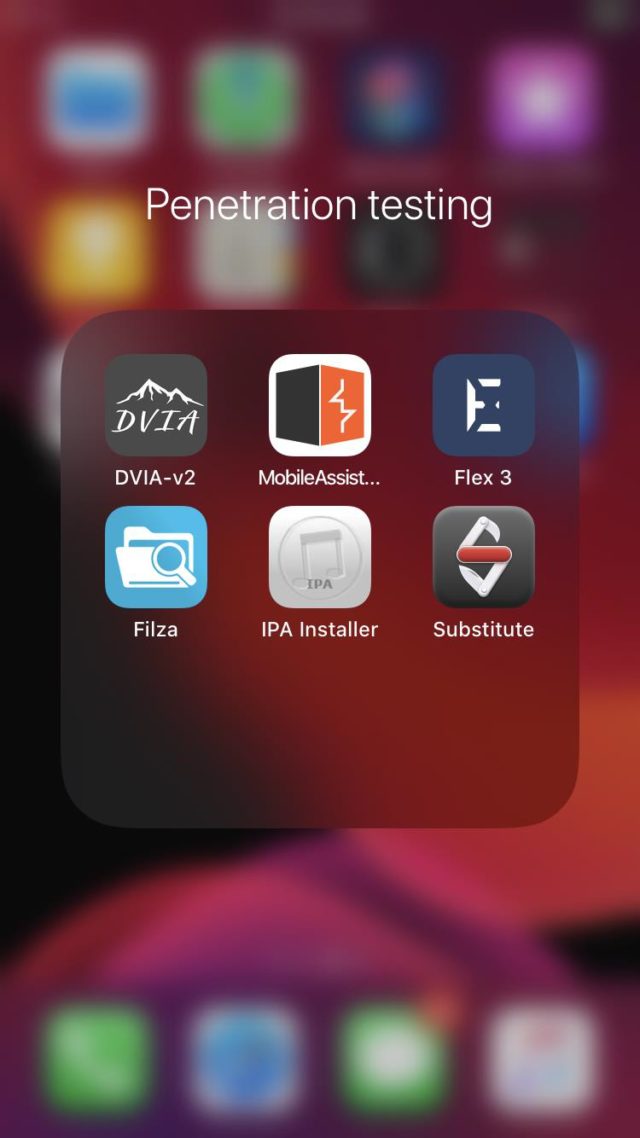

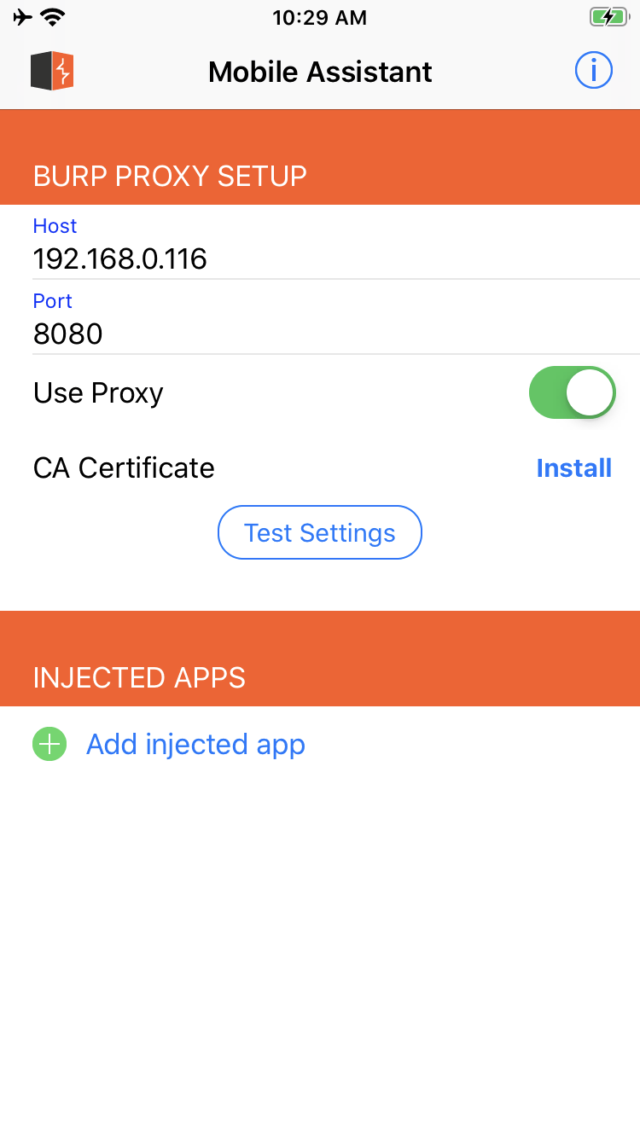

Mở ứng dụng Trợ lý di động.

Chèn chi tiết máy chủ và cổng, đồng thời bật Sử dụng Proxy.

Cài đặt SSLKillSwitch

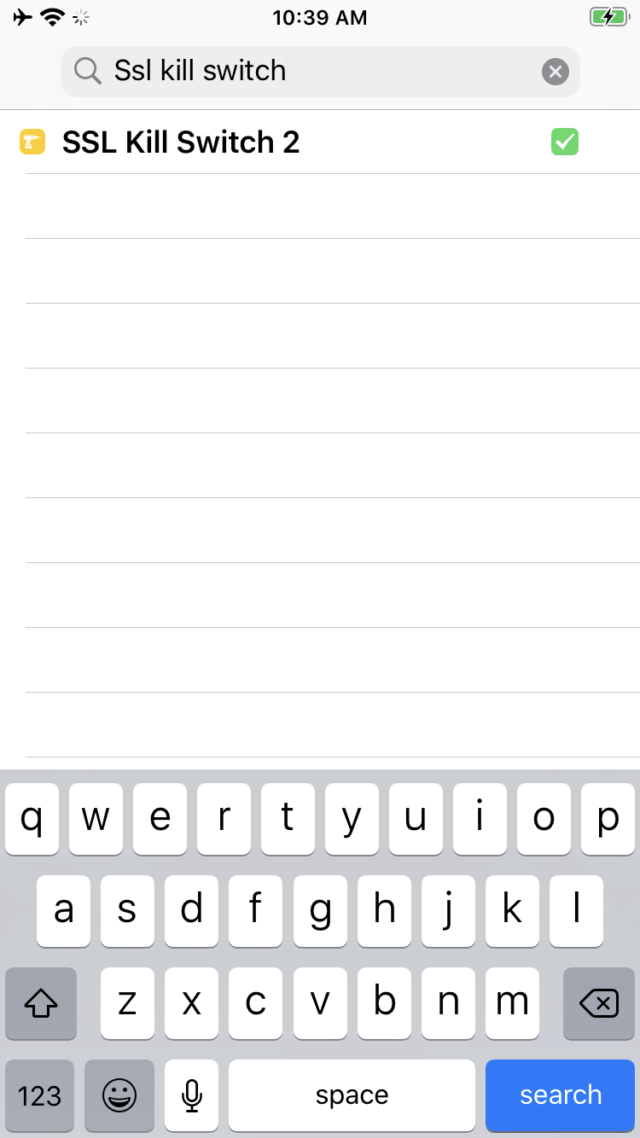

Tìm kiếm “SSLKillSwitch” trong Cydia.

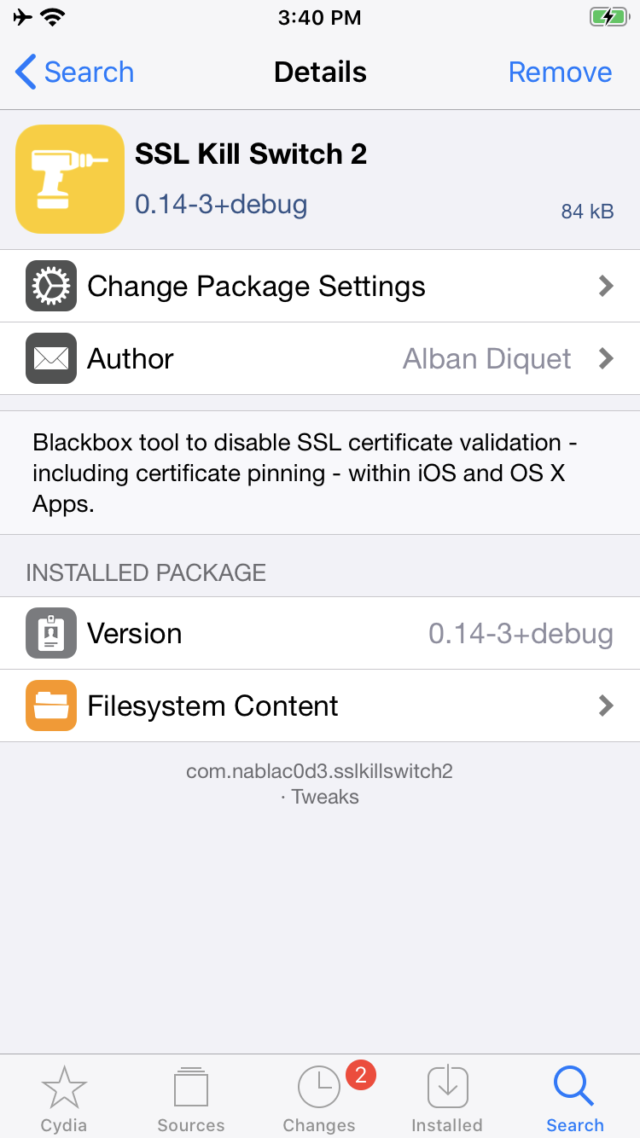

Cài đặt gói SSLKillSwitch.

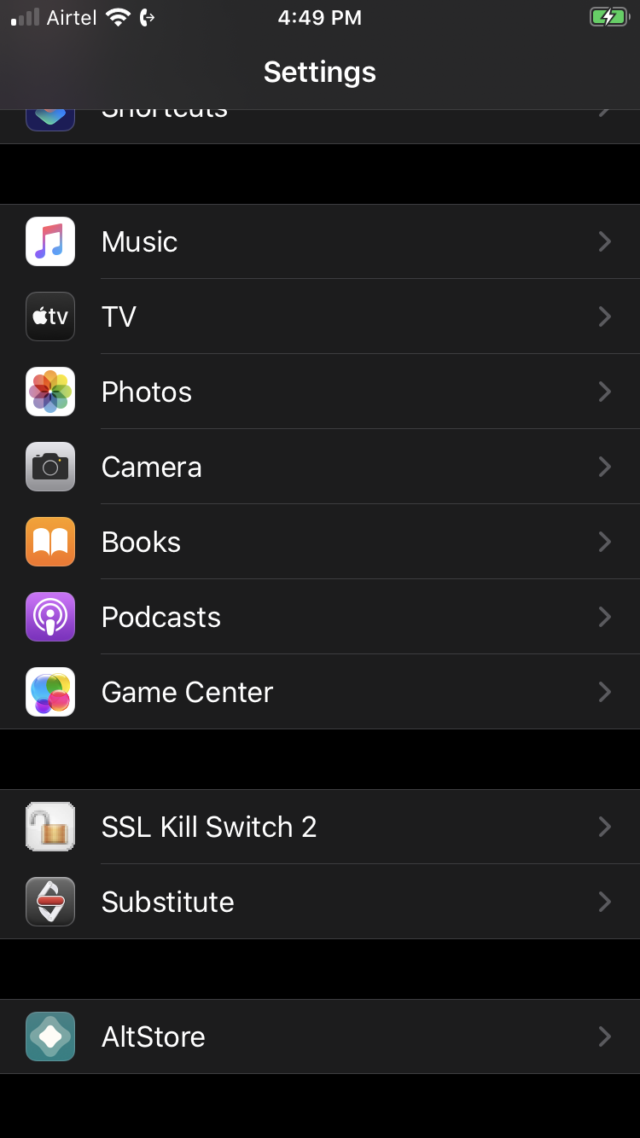

Bây giờ, hãy đi tới Cài đặt> SSL Kill Switch 2.

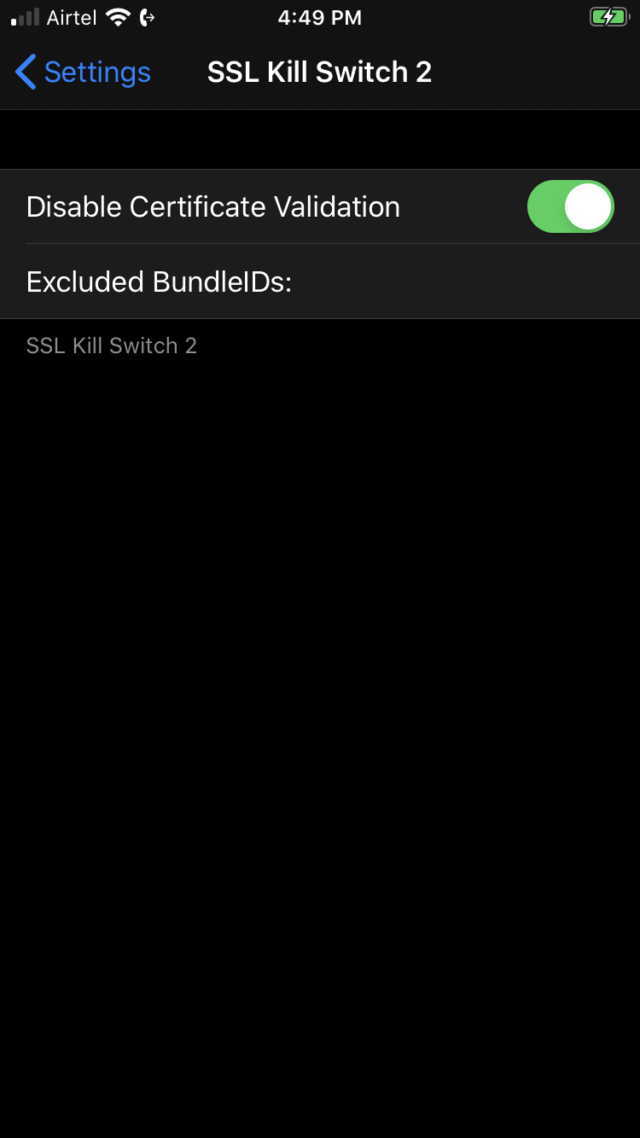

Bật cài đặt Tắt xác thực chứng chỉ.

Bắt đầu khám phá ứng dụng trên thiết bị iOS của bạn và chú ý cách Burp Suite nắm bắt lưu lượng truy cập.

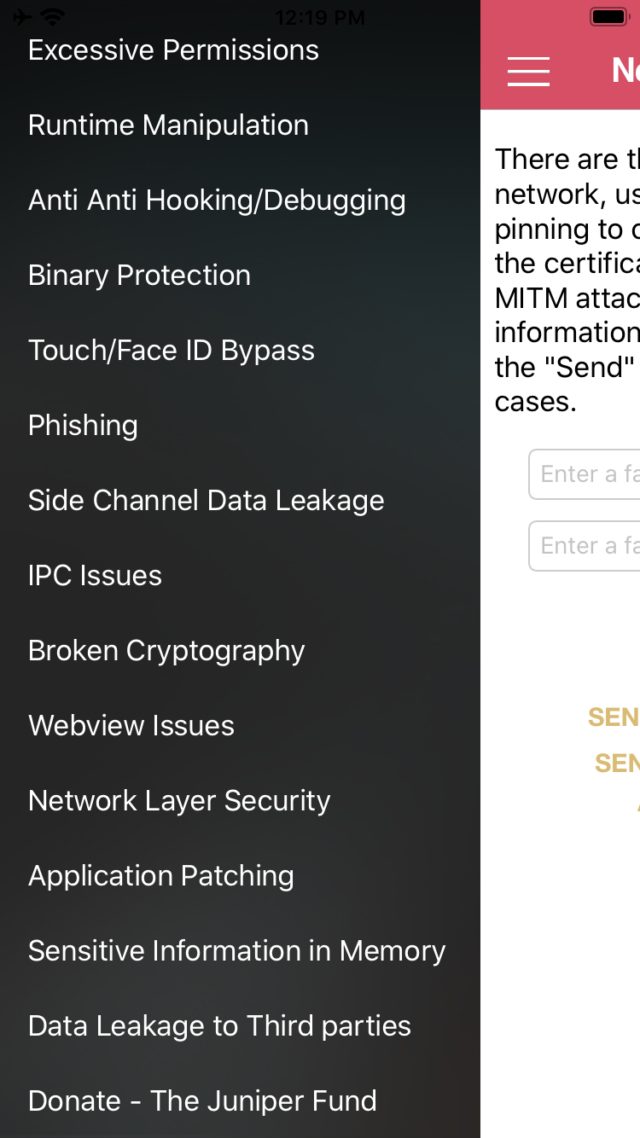

Hãy mở ứng dụng DVIA V2 và chạy thử.

Mở “Bảo mật lớp mạng”:

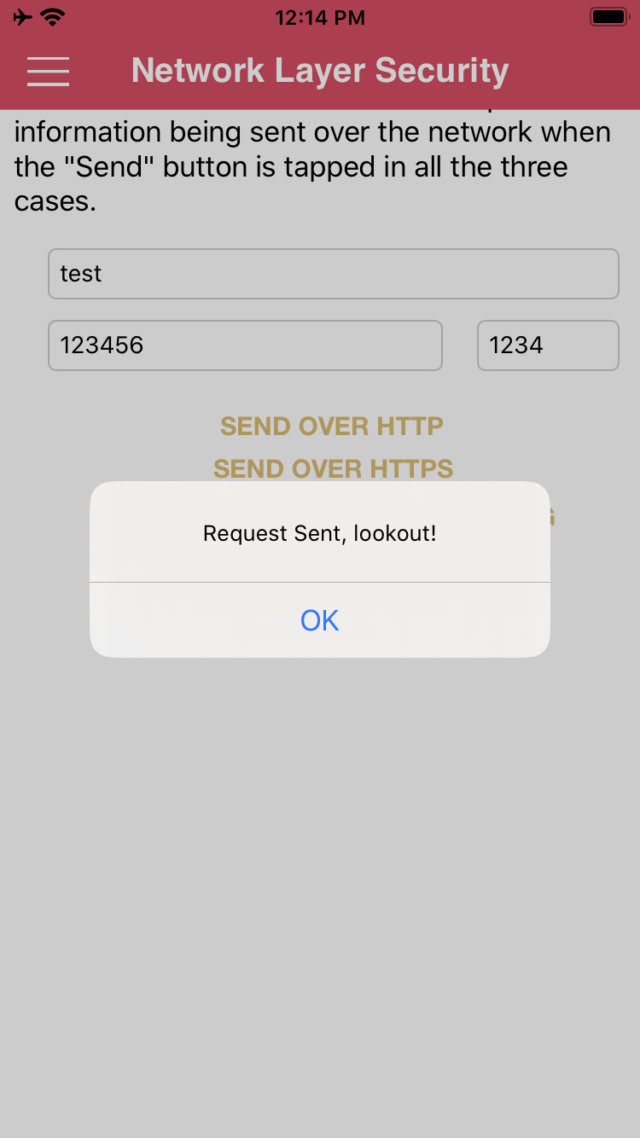

Bây giờ hãy điền vào các trường bắt buộc và “GỬI QUA HTTPS”.

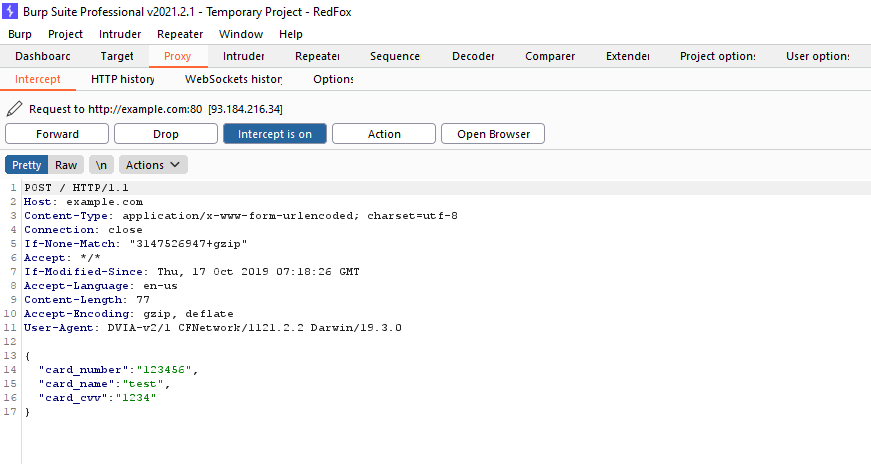

Như có thể thấy bên dưới, yêu cầu đã được Burp Suite Pro nắm bắt.

Chúng ta có thể quan sát logic đằng sau các chức năng được chạy khi ứng dụng dành cho thiết bị di động thiết lập kết nối SSL với máy chủ sau khi SSL Kill Switch tải thư viện SSL bỏ qua vào ứng dụng. Nó sẽ đưa bạn qua quy trình SSL Pinning chứng chỉ iOS.

OK vậy là đã xong -chúc các bạn thành công.