Hai ứng dụng trên Google Play đã lây nhiễm các thiết bị với trojan ngân hàng di động Anubis.

Google Play đã xóa hai ứng dụng độc hại đang lây nhiễm đến các thiết di động nhằm bẻ khóa thông tin đăng nhập của nạn nhân .

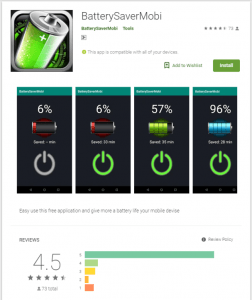

Hai ứng dụng, Currency Converter và BatterySaverMobo, được coi là công cụ di động hữu ích giúp người dùng tính toán tiền tệ và tối ưu hóa tuổi thọ pin di động, các nhà nghiên cứu của Trend Micro cho biết trong một phân tích hôm thứ Năm. Nhưng trên thực tế, họ đã đưa malware vào – và được liên kết với banking malware Anubis – lên các thiết bị và sử dụng một loạt các thủ thuật để trốn tránh sự phát hiện.

Theo báo cáo của báo cáo , các chuyên gia về mối đe dọa di động với Trend Micro, cho biết, các lỗ hổng bảo mật di động có thể dẫn đến hậu quả nghiêm trọng cho nhiều người dùng vì các thiết bị được sử dụng để chứa quá nhiều thông tin và kết nối với nhiều tài khoản khác nhau . Người dùng cần phải cảnh giác với bất kỳ ứng dụng nào yêu cầu thông tin đăng nhập ngân hàng nói riêng và chắc chắn rằng chúng được liên kết hợp pháp với ngân hàng của họ.

Nhìn chung, các nhà nghiên cứu phát hiện ra rằng phiên bản mới nhất của Anubis đã được phân phối tới 93 quốc gia khác nhau và nhắm mục tiêu đến người dùng của 37 biến thể ứng dụng tài chính để biết chi tiết tài khoản ngân hàng.

Phần mềm độc hại cũng cho phép kẻ tấn công truy cập danh sách liên lạc và vị trí thiết bị; và nó có khả năng ghi lại âm thanh, gửi tin nhắn SMS, thực hiện cuộc gọi và thay đổi bộ nhớ ngoài. Anubis có thể sử dụng các quyền này để gửi tin nhắn rác đến danh bạ, số cuộc gọi từ thiết bị và các hoạt động độc hại khác, Sun nói.

Ứng dụng

Hai ứng dụng che giấu khả năng độc hại của họ rất tốt, các nhà nghiên cứu cho biết. Ví dụ, BatterySaverMobo đã ghi lại hơn 5.000 lượt tải xuống (phần lớn trong số đó ở Nhật Bản) trước khi bị xóa khỏi thị trường Google Play và có điểm đánh giá 4,5 từ hơn 70 người dùng, khiến nó có vẻ hợp pháp (mặc dù Sun cho biết của các đánh giá có thể không hợp lệ).

Sau khi điều tra sâu hơn, các nhà nghiên cứu thấy rằng các ứng dụng đều giảm tải trọng mà họ có thể liên kết một cách an toàn với phần mềm độc hại Anubis – một trojan ngân hàng đã được phát hiện như một phần của một số chiến dịch Google Play trước đây .

Anubis đã được nhìn thấy trong một chiến dịch vào tháng 6 bởi nhóm X-Force của IBM, khi 10 trình tải xuống độc hại đã ngụy trang thành nhiều ứng dụng Google Play khác nhau đang tải trojan ngân hàng di động và chạy nó trên các thiết bị Android.

Sau khi phân tích trọng tải, chúng tôi lưu ý rằng mã này rất giống với các mẫu Anubis đã biết, theo Sun Sun. Và chúng tôi cũng thấy rằng nó kết nối với một máy chủ chỉ huy và kiểm soát (C & C) với tên miền aserogeege.space, cũng được liên kết với Anubis.

Khi ứng dụng được tải xuống, mã độc bắt đầu chạy và sau đó lừa nạn nhân bằng bản cập nhật hệ thống giả trên điện thoại của họ. Khi người dùng nhấp vào bản cập nhật đó, ứng dụng sẽ tải xuống và cài đặt APK tải trọng của nó. Từ đó, phần mềm độc hại chạy một loạt các chiến thuật và kỹ thuật phức tạp để tránh sự trốn tránh và cuối cùng thu thập thông tin xác thực của nạn nhân.

Trong khi nhiều trojan di động khởi chạy một màn hình lớp phủ giả, sau đó đánh cắp thông tin đăng nhập vào lớp phủ đó, Anubis hoạt động hơi khác một chút.

Thay vào đó, phần mềm độc hại sử dụng keylogger tích hợp có thể đánh cắp thông tin đăng nhập tài khoản của người dùng bằng cách ghi lại những gì họ nhập. Nó cũng có thể chụp ảnh màn hình của người dùng bị nhiễm.

Những thủ thuật mới

Anubis hiển thị các kỹ thuật trốn tránh khác nhau để ẩn khỏi người dùng thiết bị. Sau khi tải xuống, ví dụ, phần mềm độc hại cố gắng sử dụng dữ liệu cảm biến chuyển động để ẩn các hoạt động của nó.

Sau khi người dùng di chuyển, thiết bị của họ thường tạo ra một lượng dữ liệu cảm biến chuyển động, theo Sun Sun giải thích. Nhà phát triển phần mềm độc hại giả định rằng hộp cát để quét phần mềm độc hại là trình giả lập không có cảm biến chuyển động và do đó sẽ không tạo ra loại dữ liệu đó. Nếu đó là trường hợp, nhà phát triển có thể xác định xem ứng dụng có chạy trong môi trường hộp cát hay không bằng cách kiểm tra dữ liệu cảm biến.Ứng dụng độc hại theo dõi các bước của người dùng thông qua cảm biến chuyển động của thiết bị – nếu cảm biến chuyển động của điện thoại di động cho biết nó không di chuyển, mã độc sẽ không chạy vì thiếu dữ liệu cảm biến có thể cho thấy thiết bị đang chạy trong môi trường hộp cát.

Một mẹo khác mà các nhà phát triển ứng dụng đã che giấu tay áo của họ là ngụy trang máy chủ độc hại bằng cách mã hóa nó trong các yêu cầu trang web của Telegram và Twitter.

Sau khi tải xuống, banking malware yêu cầu Telegram hoặc Twitter. Sau đó, nó đăng ký với máy chủ C & C và kiểm tra các lệnh với yêu cầu POST HTTP. Nếu máy chủ phản hồi ứng dụng bằng lệnh APK và đính kèm URL tải xuống, thì tải trọng Anubis sẽ bị hủy trong nền.

Mặc dù họ tiếp tục cắt xén, Google Play vẫn tiếp tục loại bỏ các ứng dụng độc hại cung cấp các chức năng xấu, từ phần mềm quảng cáo đến trojan di động.

Đầu tháng này, Google Play đã gỡ bỏ ít nhất 85 ứng dụng giả mạo chứa phần mềm quảng cáo, được ngụy trang thành các ứng dụng giả lập trò chơi, TV và điều khiển từ xa. Sau khi tải xuống, các ứng dụng giả mạo ẩn mình trên thiết bị của nạn nhân và tiếp tục hiển thị quảng cáo toàn màn hình cứ sau 15 phút.

Năm ngoái, Google đã gỡ bỏ 22 ứng dụng phần mềm quảng cáo độc hại, từ đèn pin, máy ghi âm cuộc gọi đến bộ tăng tốc tín hiệu WiFi đã được tải xuống tới 7,5 triệu lần từ thị trường Google Play. Và, một ứng dụng Android bị bẫy với phần mềm độc hại gần đây đã bị gỡ xuống khỏi Google Play vào tháng 11 – sau khi có sẵn để tải xuống trong gần một năm.