Sự thỏa hiệp đáng tin cậy là mục tiêu chính cho các chiến dịch lừa đảo trong năm 2018 – thay vì lây nhiễm các thiết bị của nạn nhân bằng phần mềm độc hại.

Các cuộc tấn công lừa đảo đã tiếp tục phát triển mạnh trong năm qua – nhưng bây giờ, có vẻ như các hacker đang lựa chọn việc tung ra các cuộc tấn công gian xảo này với hy vọng lấy được thông tin xác thực, thay vì mục tiêu phổ biến trước đây là lây nhiễm các thiết bị của nạn nhân bằng phần mềm độc hại.

Xu hướng mới đã được các nhà nghiên cứu Proofpoint đưa ra trong một báo cáo mới hôm thứ Năm , Bang State of the Phish, đã tổng hợp và phân tích dữ liệu từ hàng chục triệu email lừa đảo mô phỏng được gửi trên toàn cầu từ tháng 10 năm 2017 đến tháng 9 năm 2018.

Nhìn chung, báo cáo cho thấy 83% số người được hỏi đã trải qua các cuộc tấn công lừa đảo trong năm 2018 – tăng 76% so với năm 2017. Điều đó có thể không gây ngạc nhiên, vì trong năm ngoái, lừa đảo đã dẫn đến một số vụ hack lớn – cho dù đó là chiếm quyền điều khiển người dùng Spotify ‘tài khoản hoặc vi phạm dữ liệu lớn như vi phạm trường học thống nhất San Diego tháng 12 lên đến 500.000 trường hợp.

Các nhà nghiên cứu của infosec đã xác định một cảnh quan kỹ thuật xã hội tích cực hơn vào năm 2018, các nhà nghiên cứu đã cho biết trong báo cáo. Phần lớn – 96% – cho biết tỷ lệ các cuộc tấn công lừa đảo tăng hoặc duy trì ổn định trong suốt cả năm, và nhiều người được hỏi cho biết họ đã trải qua các cuộc tấn công trong năm 2018 so với năm 2017.

Các phương thức lừa đảo khác cũng tăng lên. Có tới 49 phần trăm số người được hỏi cho biết họ đã trải nghiệm trò lừa đảo bằng giọng nóihoặc chiến thuật SMS SMS / văn bản lừa đảo (khi kỹ thuật xã hội được sử dụng qua văn bản để thu thập thông tin cá nhân dữ liệu) vào năm 2018. Đó là mức tăng 45 phần trăm so với những người trải nghiệm các phương pháp này trong năm 2017.

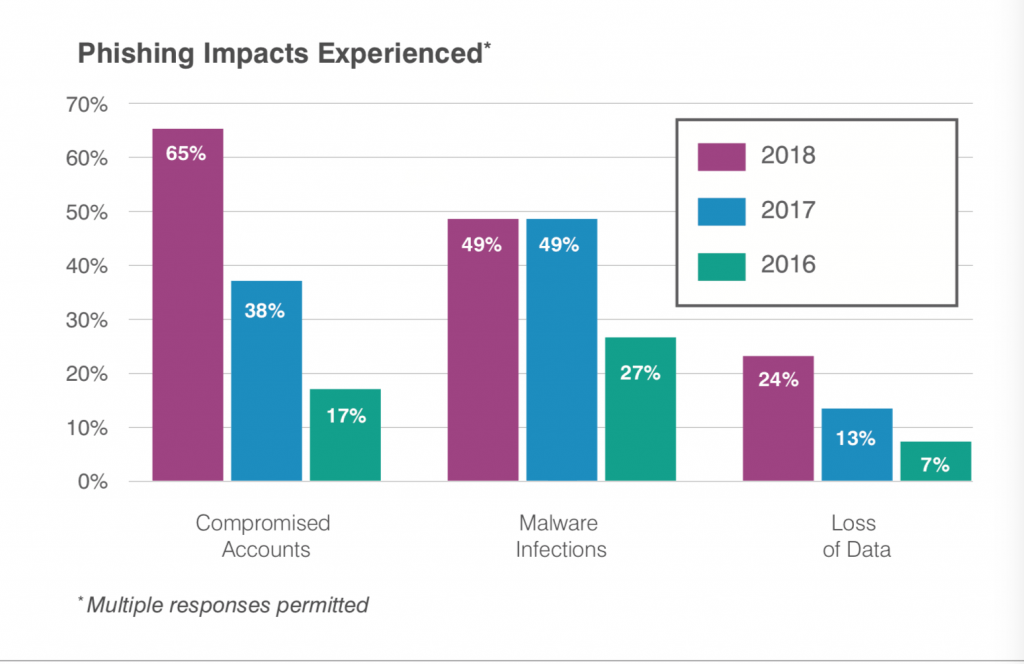

Đáng ngạc nhiên, các hacker dường như đang sử dụng lừa đảo như một phương tiện để lấy thông tin đăng nhập – trái ngược với trước đây, khi họ đang tìm cách lây nhiễm người dùng bằng phần mềm độc hại. Sự thỏa hiệp về mặt tin cậy khi mục tiêu lừa đảo đã tăng hơn 70%, theo báo cáo, nhảy vọt nhiễm phần mềm độc hại để trở thành tác động phổ biến nhất trong năm 2018.

Theo nghiên cứu của Proofpoint, các trường hợp lừa đảo thông tin tăng gấp bốn lần giữa quý 2 và quý 3 năm 2018 – một xu hướng nguy hiểm với sự phân nhánh nghiêm trọng của một cuộc tấn công thỏa hiệp thông tin thành công, các nhà nghiên cứu cho biết. Đây là một mối quan tâm đặc biệt khi nhiều dịch vụ thường nằm sau một mật khẩu duy nhất.

Các nhà nghiên cứu đã thấy một loạt các cuộc tấn công lừa đảo đánh cắp thông tin vào năm 2018, bao gồm các chiến dịch nhắm mục tiêu vào các công ty vận chuyển để lấy thông tin xác thực và một chiến dịch che giấu mã nguồn của trang đích của mình để đánh cắp thông tin từ khách hàng của một ngân hàng lớn ở Mỹ.

Các cuộc tấn công lừa đảo sử dụng các liên kết để thu hút vào một trang mà sau đó chúng được khuyến khích nhập dữ liệu cá nhân là phổ biến nhất – báo cáo cho thấy 69% các cuộc tấn công lừa đảo sử dụng một liên kết, trong khi 17% sử dụng định dạng nhập dữ liệu trực tiếp và 14% sử dụng một bản đính kèm.

Các chiến dịch lừa đảo thành công nhất – trong đó thất bại nhất trong thử nghiệm lừa đảo – bao gồm thông báo vi phạm thu phí, kế hoạch sơ tán tòa nhà được cập nhật, một lưu ý yêu cầu thanh toán hóa đơn và thông báo yêu cầu thay đổi mật khẩu email.

Các biện pháp an ninh

Trong khi các cuộc tấn công lừa đảo đang gia tăng, tin tốt là những mối đe dọa này xuất hiện trên màn hình radar cho các doanh nghiệp và nhiều đội infosec đang phát triển và sử dụng một loạt các chiến thuật để phòng thủ chống lại chúng.

Các đội CNTT có lý do chính đáng để lo ngại về các mối quan hệ tiêu cực do lừa đảo, bao gồm tổn thất tài chính (chuyển khoản gian lận, phí pháp lý và tiền phạt), các vấn đề tuân thủ, tổn hại danh tiếng và sự thất vọng từ khách hàng.

Theo báo cáo, các nhóm infosec sử dụng một loạt các công cụ kỹ thuật – bao gồm các bộ lọc email / spam, viết lại URL, phân tích phần mềm độc hại tiên tiến và các nền tảng giám sát mối đe dọa – trong các kiến trúc chuyên sâu của họ, báo cáo cho biết. Tuy nhiên, họ cũng đang chuyển sang mô hình lấy người làm trung tâm hơn bằng cách chủ động xác định mức độ nhạy cảm lừa đảo, đo lường rủi ro của người dùng cuối và đào tạo nâng cao nhận thức bảo mật thường xuyên.Các nhà nghiên cứu tài trợ rằng có tới 95% số người được hỏi nói rằng họ hiện đào tạo người dùng cuối để xác định và tránh các cuộc tấn công lừa đảo, thông qua đào tạo trực tuyến dựa trên máy tính và các cuộc tấn công lừa đảo giả lập.

Theo báo cáo, các nhóm infosec sử dụng một loạt các công cụ kỹ thuật – bao gồm các bộ lọc email / spam, viết lại URL, phân tích phần mềm độc hại tiên tiến và các nền tảng giám sát mối đe dọa – trong các kiến trúc chuyên sâu của họ, báo cáo cho biết. Tuy nhiên, họ cũng đang chuyển sang mô hình lấy người làm trung tâm hơn bằng cách chủ động xác định mức độ nhạy cảm lừa đảo, đo lường rủi ro của người dùng cuối và đào tạo nâng cao nhận thức bảo mật thường xuyên.Các nhà nghiên cứu tài trợ rằng có tới 95% số người được hỏi nói rằng họ hiện đào tạo người dùng cuối để xác định và tránh các cuộc tấn công lừa đảo, thông qua đào tạo trực tuyến dựa trên máy tính và các cuộc tấn công lừa đảo giả lập.

Thật thú vị, các nhóm CNTT đang chuyển đổi hậu quả cho các nhân viên tiếp tục nhấp vào email lừa đảo trong các thử nghiệm mô phỏng. Thay vì áp dụng hình phạt tiền đối với người phạm tội lặp lại trong các bài kiểm tra lừa đảo, các công ty đang chuyển sang tập trung nhiều hơn vào việc bổ sung kiến thức của nhân viên với sự tư vấn từ các nhà quản lý, đào tạo bổ sung và trong một số trường hợp loại bỏ quyền truy cập vào hệ thống.

Bất chấp những động thái này, chiến thuật lừa đảo vẫn tiếp tục phát triển và trở nên khó khăn hơn để phát hiện trong những năm qua. Năm 2018, các nhà nghiên cứu đã thấy mọi thứ, từ các chiến dịch ẩn các URL độc hại trong các tệp SharePoint đến một chiến thuật mới sử dụng các biểu mẫu thu hoạch thông tin được lưu trữ trên bộ lưu trữ Azure Blob .

Các nhà nghiên cứu cho biết, để tận dụng tốt nhất việc tăng cường nhận thức lừa đảo, các tổ chức nên giúp người dùng cuối dễ dàng báo cáo các tin nhắn đáng ngờ và giúp các nhóm phản ứng dễ dàng hành động.